メール 盗聴 事例

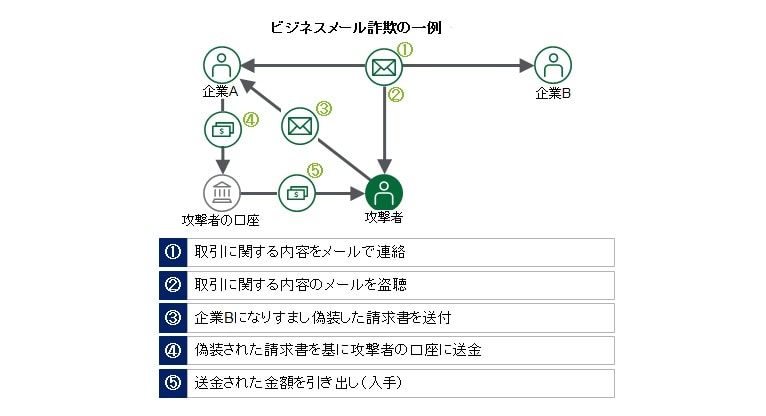

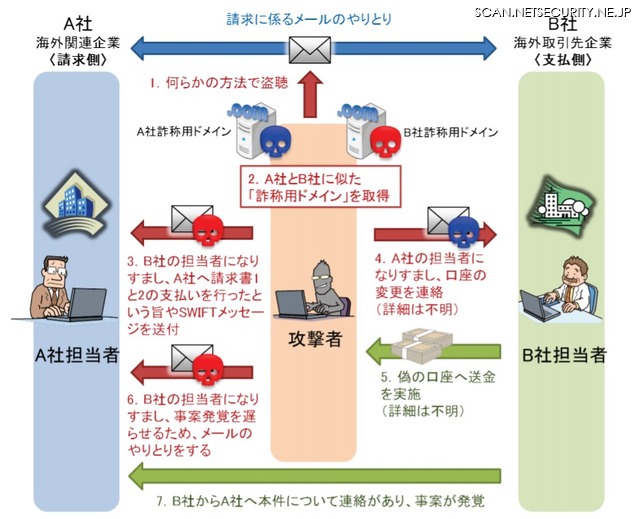

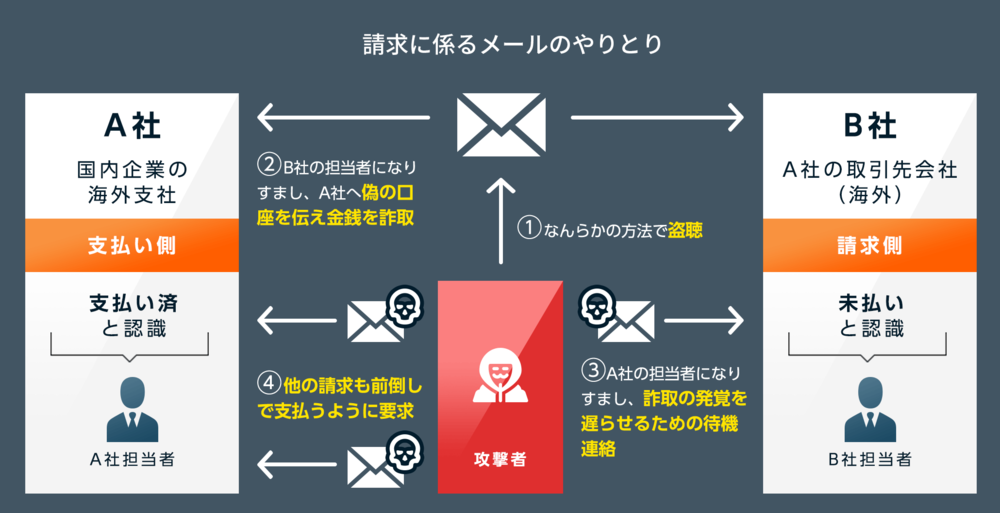

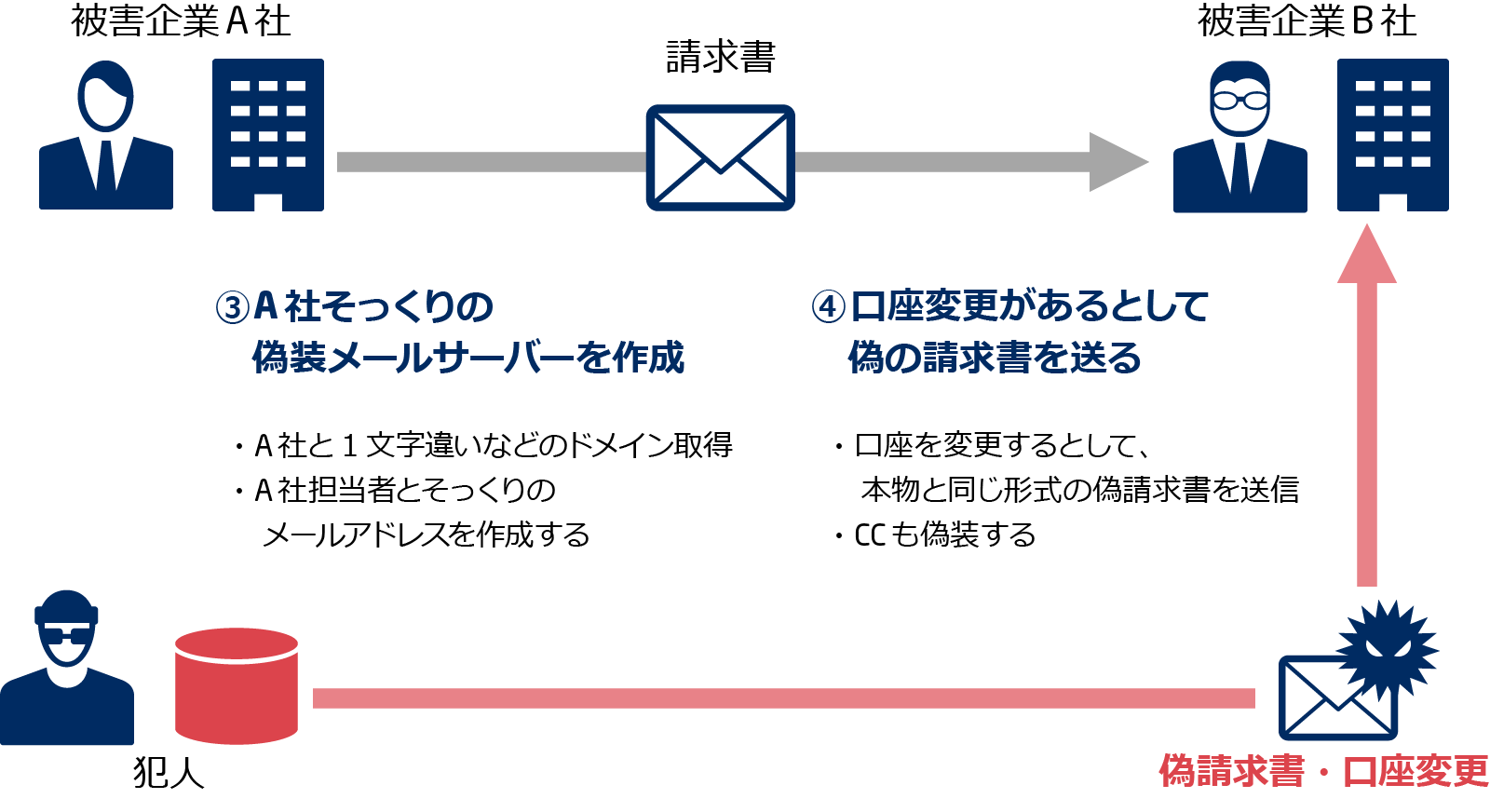

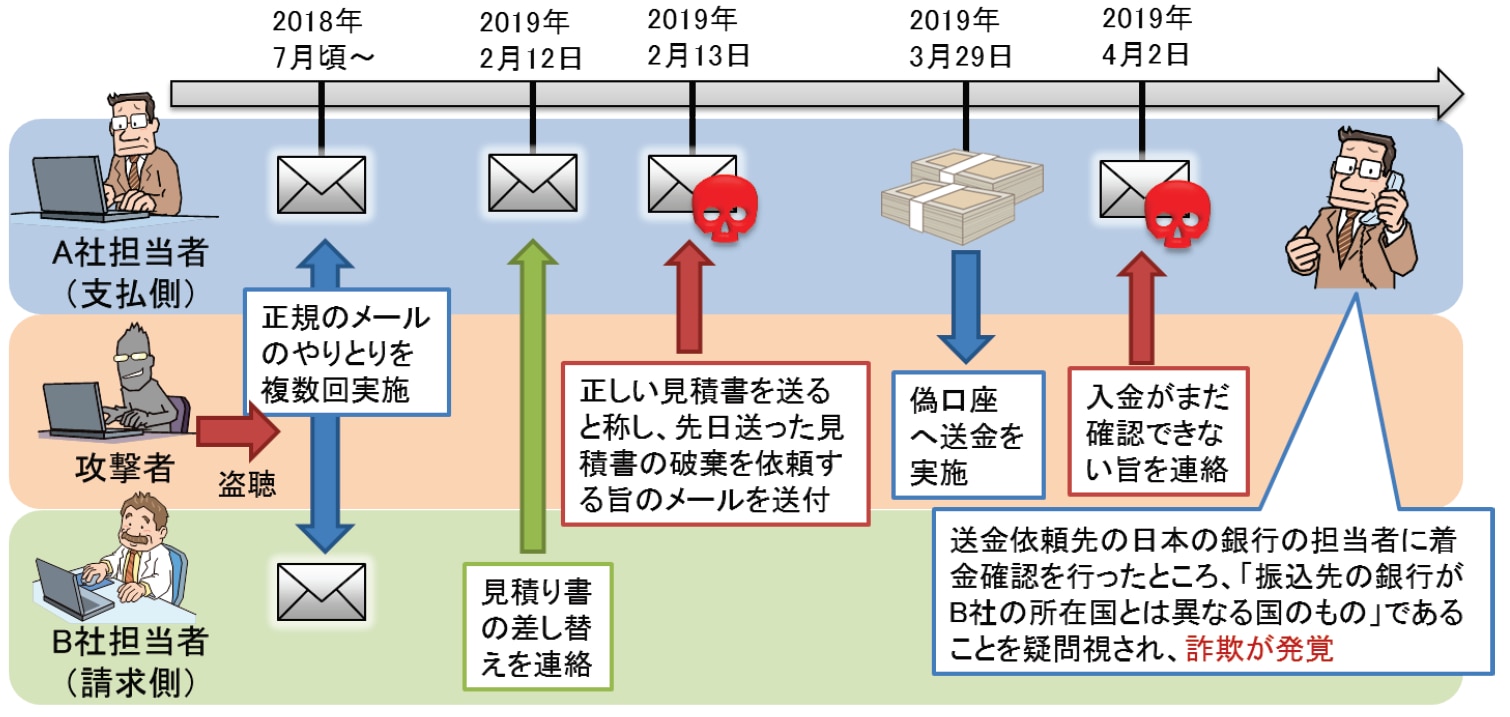

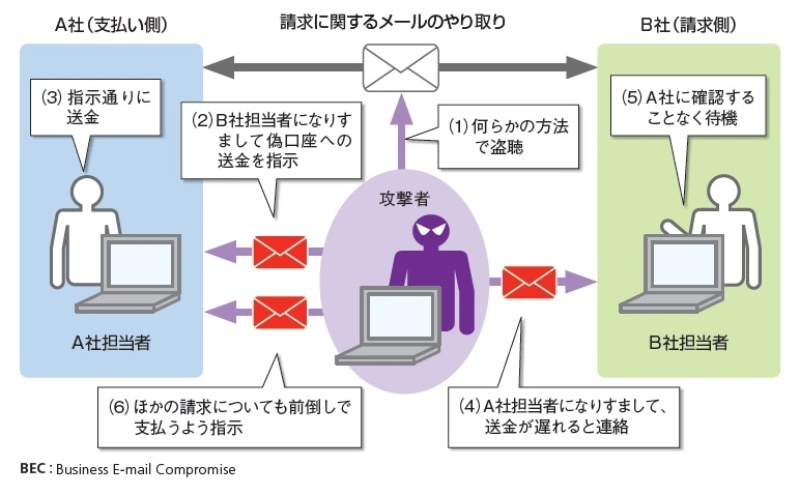

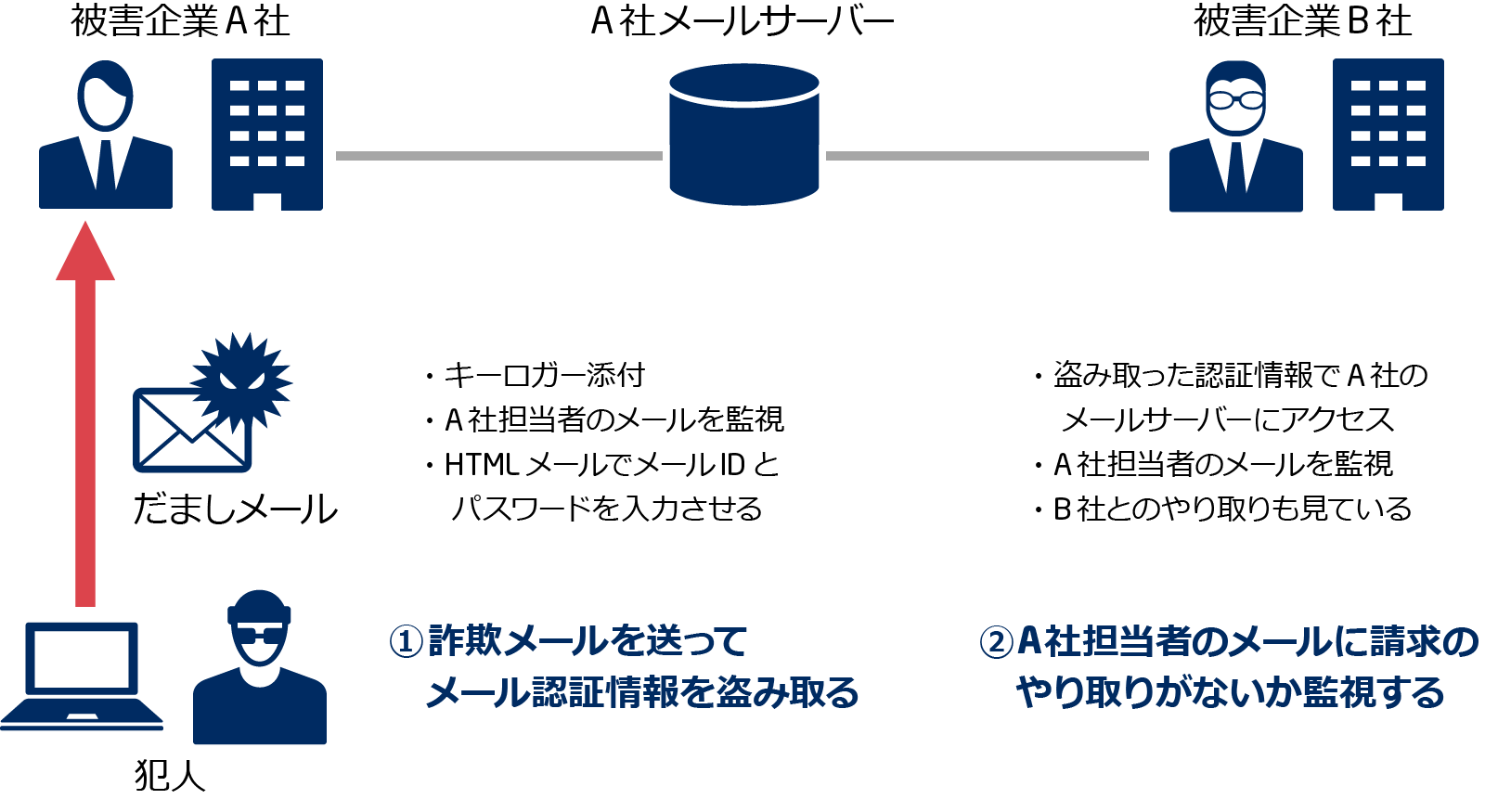

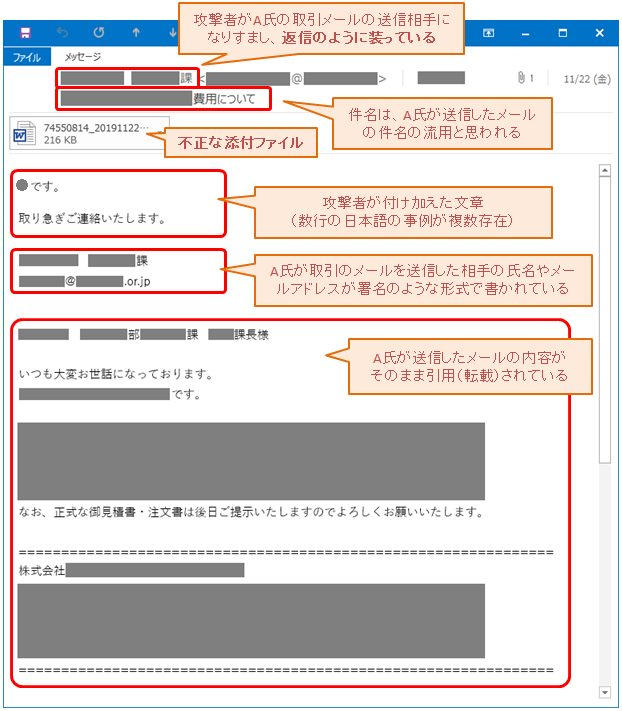

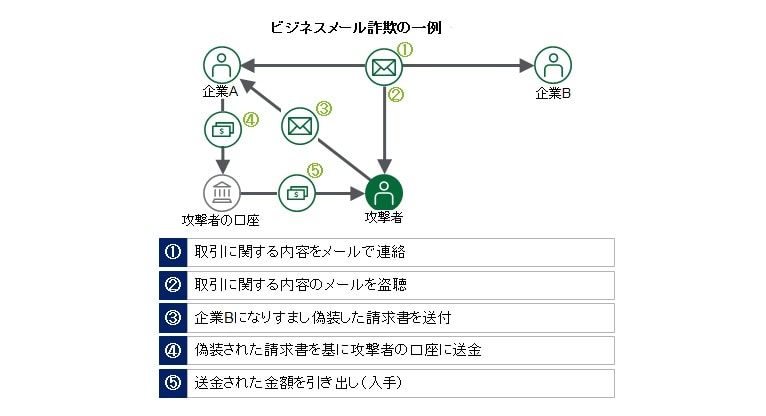

ビジネスメール詐欺の事例 ビジネスメール詐欺の事例の一つを紹介します。この事例では、ある国内企業の海 外支社( a 社)が狙われました。攻撃者は、事前に何らかの方法で取引に関わるメー ルを盗聴して、a.

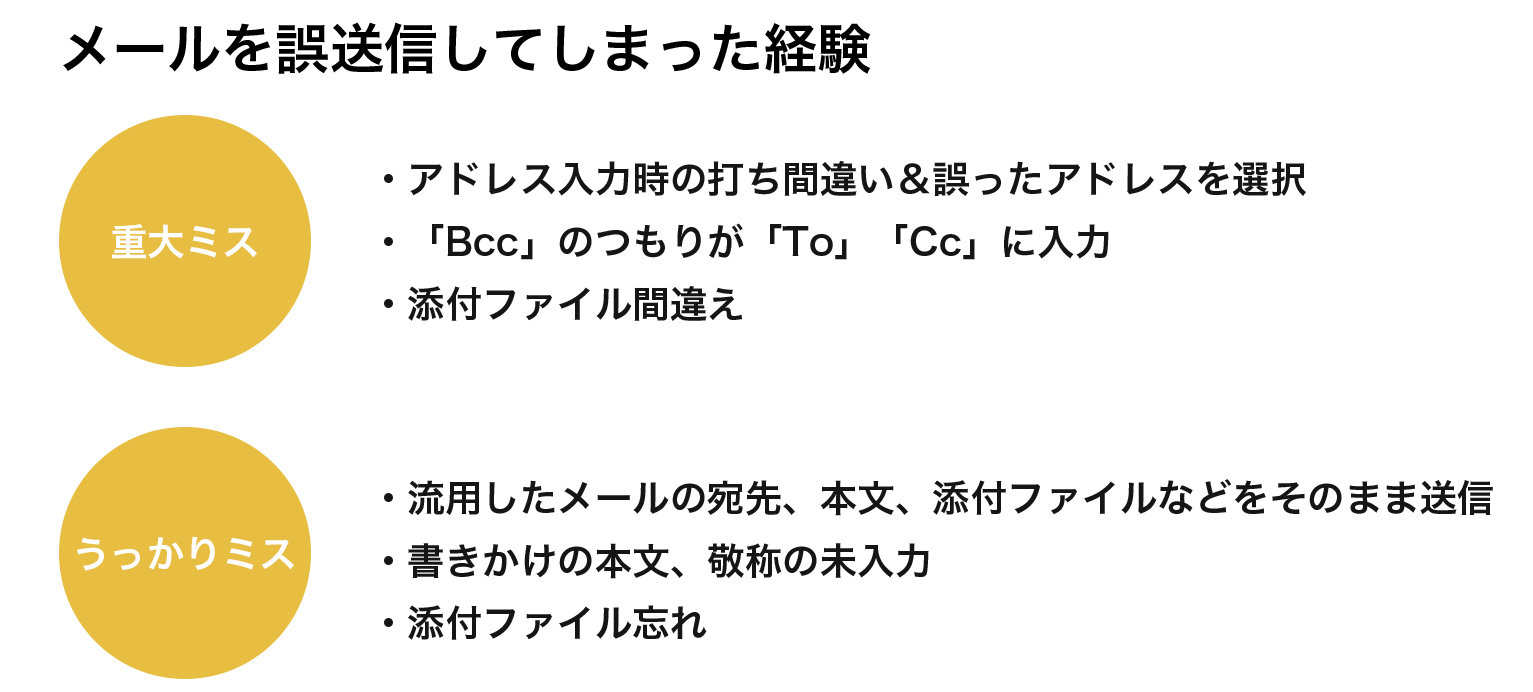

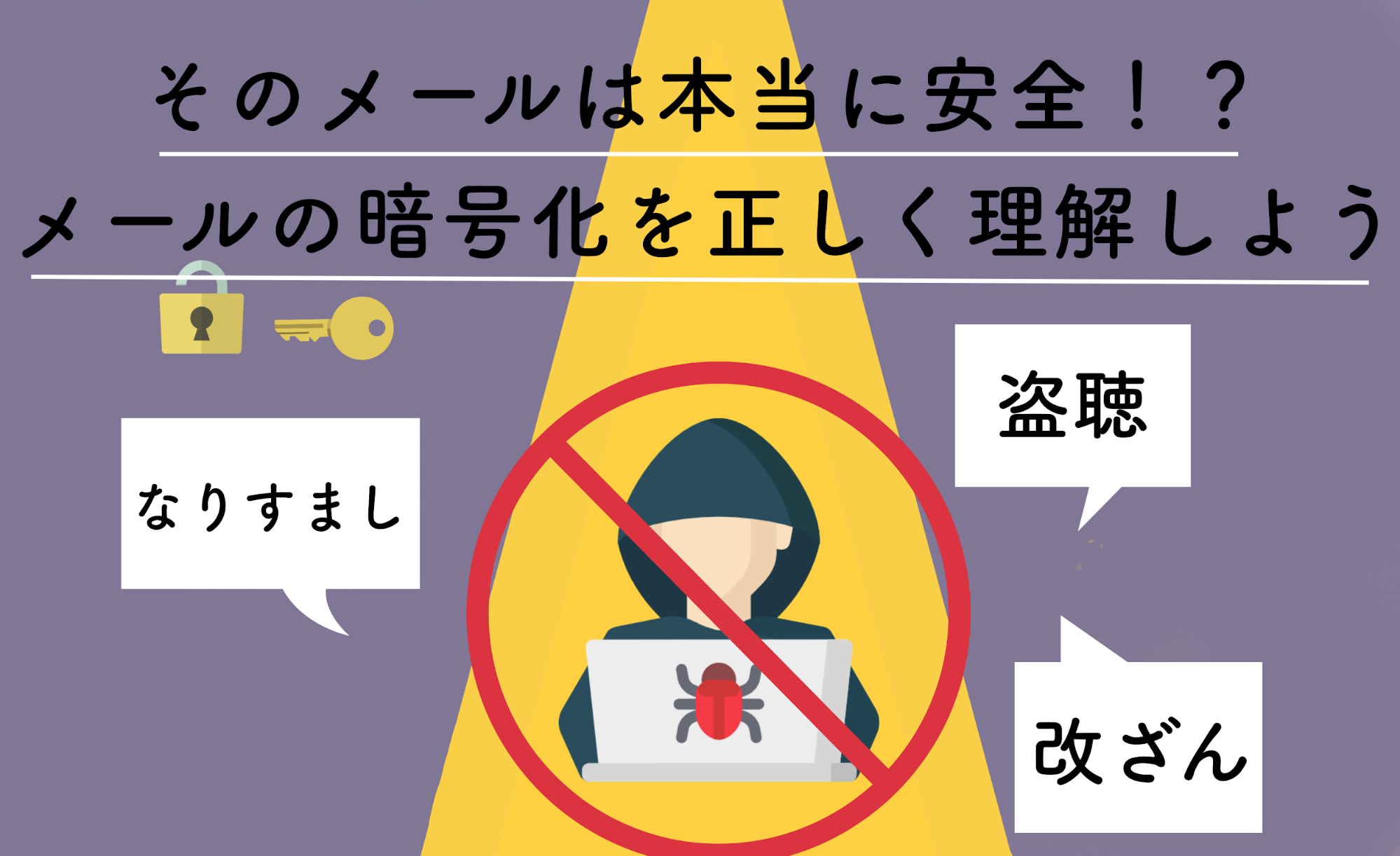

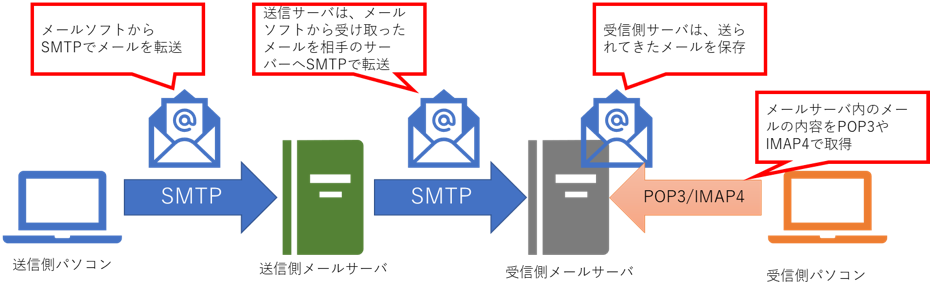

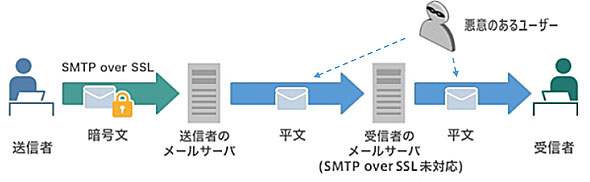

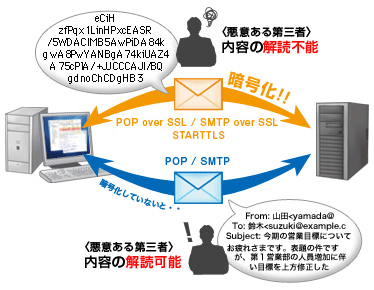

メール 盗聴 事例. メールの盗聴方法には、電波を拾う、不正アクセスする、通信会社の情報を盗むなど いくつかあると思います。 私の事例では、以下のような感じです。 Gmail 情報だだ漏れ。 携帯電話のショートメール 盗聴される。 携帯電話会社のEメール. メールでのストーカー・嫌がらせ相談窓口は365日24時間対応お問い合わせ 奈良県 探偵の調査依頼事例・体験談に関するご相談はこちら 24時間無料通話 ご相談窓口. 電子メールの第3者の関連するリスクは、 盗聴、改ざん、なりすまし が多く挙げられます。 電子メールには一般的に SMTP、POP というものが使われ、基本的に平文で送られてしまいます。.

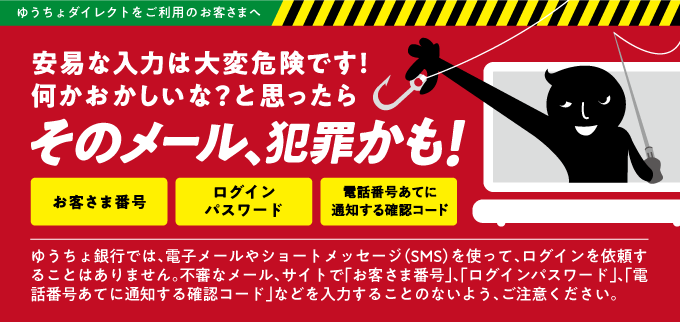

この事例ですが、その後会社様から私達alsok東心に対し社内の盗撮器探索のご依頼がありました。 盗聴・盗撮器は意外と身近な場所に簡単に設置されます。 メールでのお問い合わせはこちら. ゆうちょダイレクトを狙った犯罪の事例 フィッシング詐欺 ウイルス 盗聴 なりすまし メニュー開閉 銀行などを装った詐欺メール(フィッシング詐欺)による犯罪 クラウドサービスへの不正アクセス(盗聴)による犯罪. Ipa(独立行政法人情報処理推進機構)が発表した「情報セキュリティ10大脅威 」では、組織への脅威として「ビジネスメール詐欺による金銭被害」が3位にランクインしています。 「情報セキュリティ10大脅威 18」からランク入りするようになった比較的新しい攻撃手法で、今年に入って.

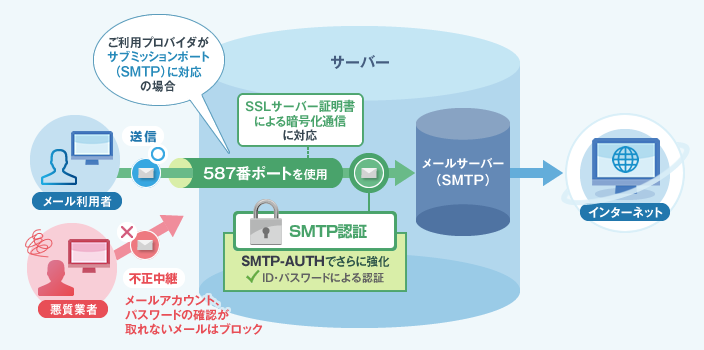

電子メールの第3者の関連するリスクは、 盗聴、改ざん、なりすまし が多く挙げられます。 電子メールには一般的に SMTP、POP というものが使われ、基本的に平文で送られてしまいます。. 「業務メールの盗み見を発端とした送金詐欺」と呼ばれるビジネスメール詐欺(Business Email Compromise;BEC)について、 BECの被害事例と、被害を防ぐために企業が取るべき対策をご紹介します。. メールの盗聴や不正アクセスなどといった、ハッキング被害に対する対処の流れは、次のようになります。 1,どのような方法によってメール盗聴・不正アクセスが行われているか調査する。 2,証拠収集調査を行う。 3,犯人(加害者)を特定する。.

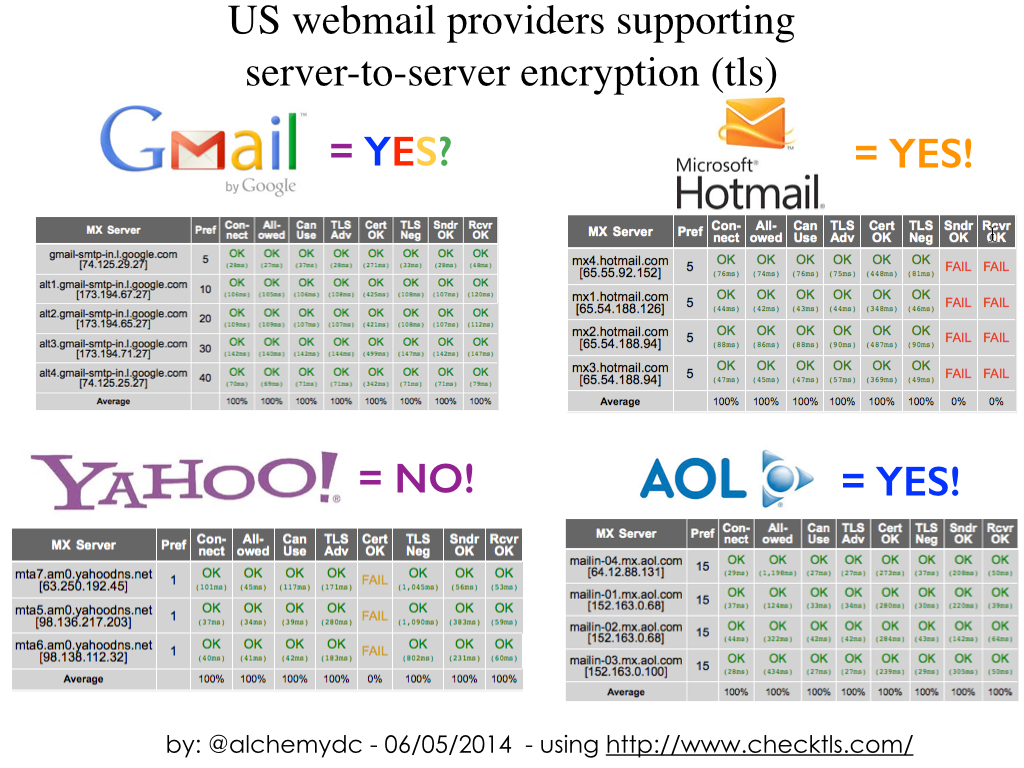

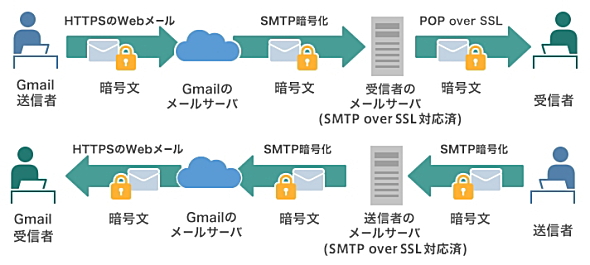

あなたの電子メールは、盗聴されているかもしれません 6 導入事例、利用シーン 16 社団法人 金融先物取引業協会 (S/MIME) 16 某国内ISP事業者 (POP over SSL / SMTP over SSL) 16 シマンテック (S/MIME) 17 7 最後に 17 White Paper SSL を用いたメール暗号化. あなたの知らぬ間にスマホが盗聴器に メールのぞき見も 対処法は? 1 / 10 14年版 サイバーセキュリティの10大脅威. 電子メールの暗号化の大切さ インターネット通信における脅威といえば「なりすまし」「盗聴」「改ざん」の3つが代表的です。 上記のような脅威の被害にあうと情報漏洩をはじめとした様々なトラブルに巻き込まれてしまいます。 オープンなネットワークであるインターネットを使用する.

Ee43 Wl0xffrkm

事例5 メールが他人に読まれている 事故 被害の事例 一般利用者の対策 国民のための情報セキュリティサイト

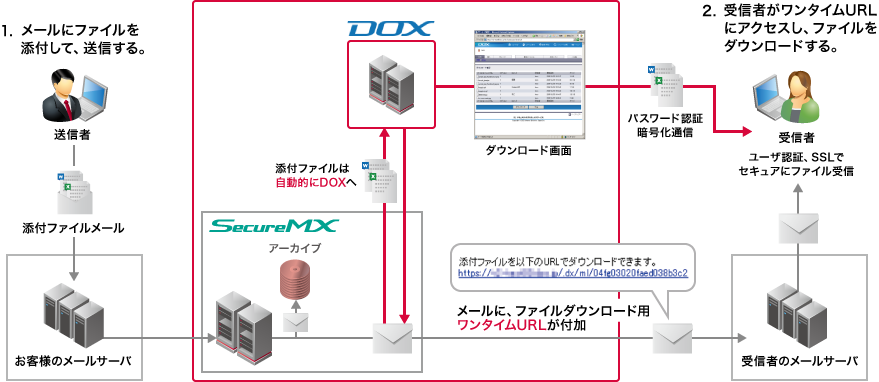

添付ファイルの暗号化は必要 安全で手間なく送信する手段とは 法人向けファイル転送ならetransporter

メール 盗聴 事例 のギャラリー

メールに必要なセキュリティ その脅威と対策方法を解説

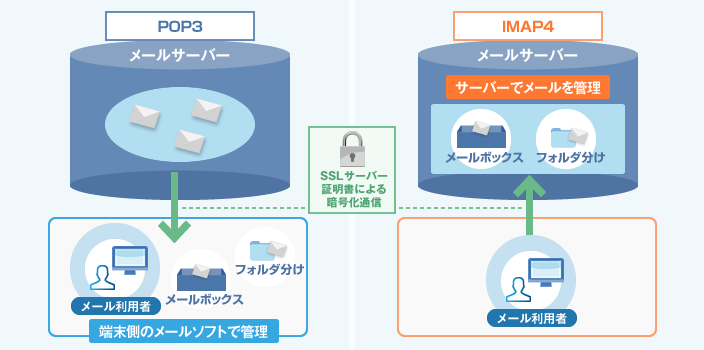

Pop Over Ssl Smtp Over Ssl Sslサーバ証明書 ジオトラスト

電子メールのセキュリティ サーバー側にも対策を メール配信システムのアララ

Www Ipa Go Jp Files Pdf

レッドチーム演習 株式会社スプラウト

Bec事例から実際の手口を紹介 J Csip運用状況 Ipa 3枚目の写真 画像 Scannetsecurity

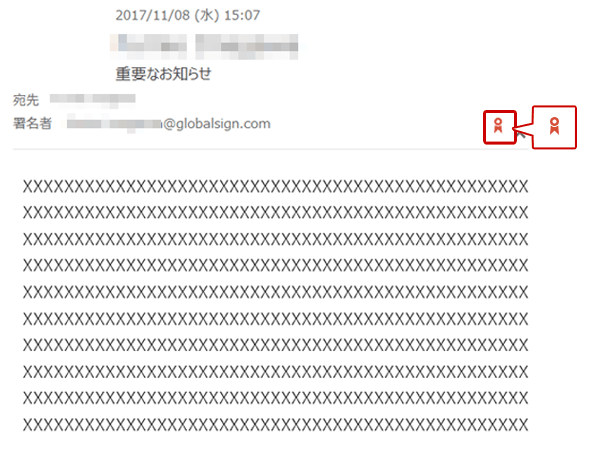

メールのなりすまし対策 S Mimeとは Internet Trust Center Jipdec 一般財団法人日本情報経済社会推進協会

メール暗号化の必要性を解説 仕組みや送受信時のリスク対策も メール誤送信対策の決定版 Ciphercraft Mail

Http Www Shiga Med Ac Jp Mmc Support Security Security Pdf 07 Mail Pdf

契約書ファイルの安全な送信方法 パスワード付きzip廃止への対応 サインのリ デザイン

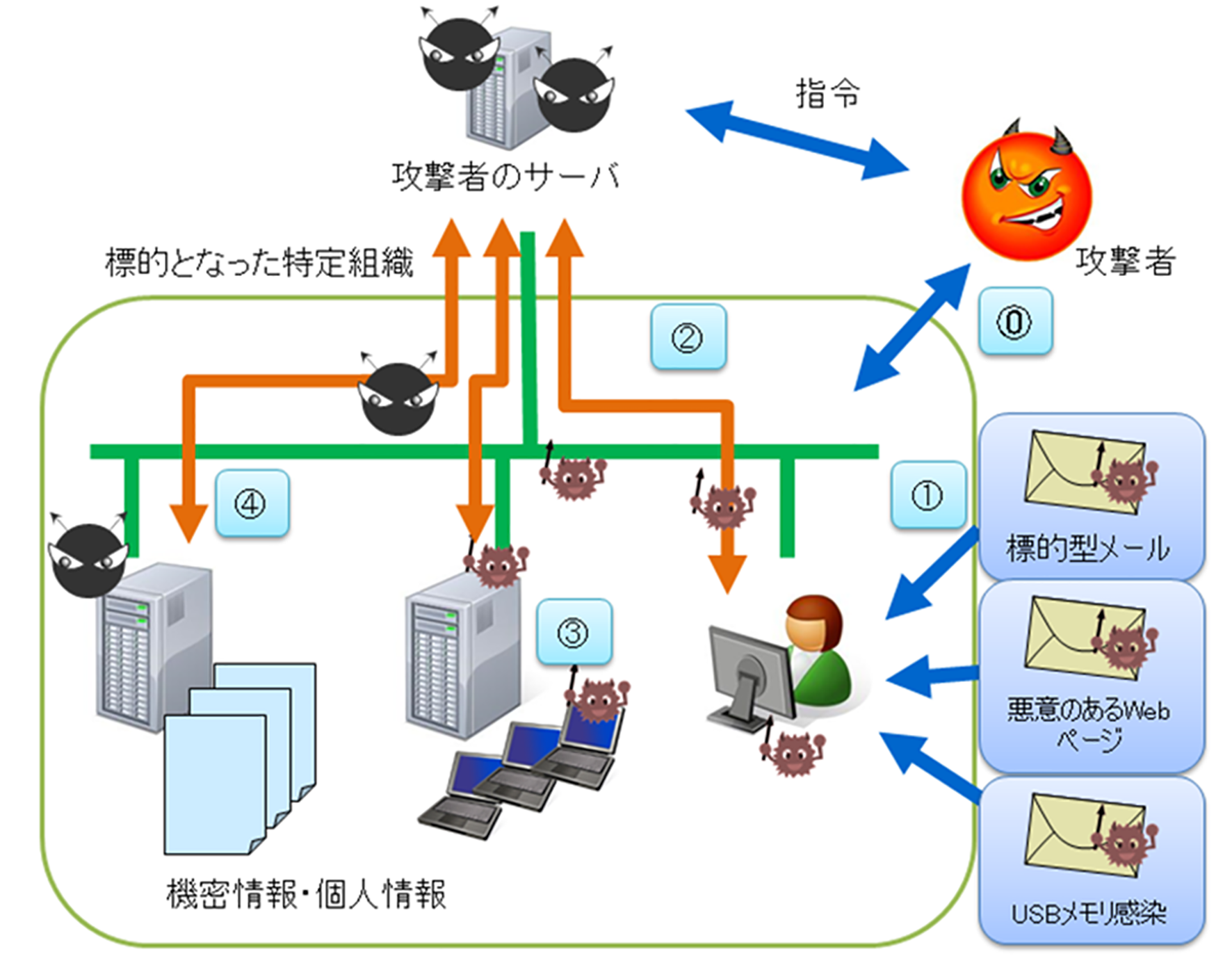

サプライチェーン攻撃の脅威と対策について サービス セキュリティ株式会社

標的型メール攻撃対策 Proofpoint サービス 製品 情報セキュリティのnriセキュア

Sendgridとメールセキュリティの今後 Sendgridブログ

Active Gate Ssとは

Www Ipa Go Jp Files Pdf

Www Ndisol Jp Seminar Dl F28ccb93ad785a30dca49e91fb2de1bb48d Pdf

メールセキュリティ

Www Soumu Go Jp Main Content Pdf

シマンテック 電子証明書発行サービス セキュリティ対策 プラットフォームソリューション ソリューション サービス 日本事務器

電子メール暗号化の重要性 メールを扱う上で絶対に知っておいて欲しいポイントを解説します Blastmail Official Blog

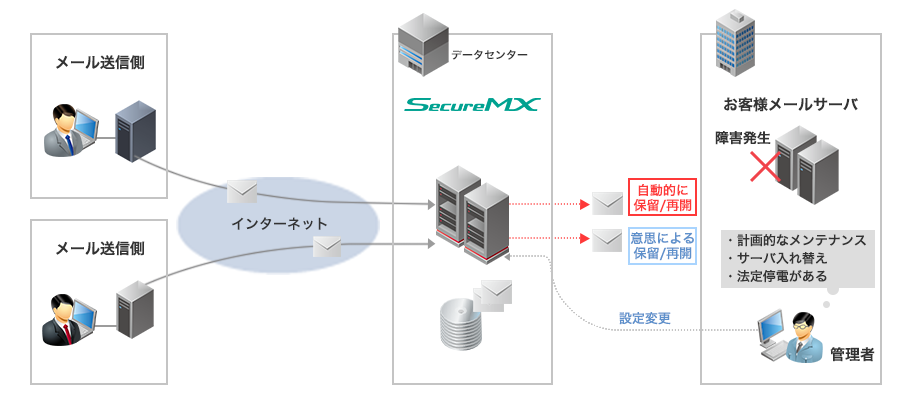

メールセキュリティ対策 各種機能 Iijセキュアmxサービス

Digicert Pki Platform 製品概要

第10回 Bec ビジネスメール詐欺は メール監視 から始まっている 情報漏えい対策ソリューション Necソリューションイノベータ

特長 機能 統合型メールセキュリティ Proofpoint Nec

Microsoft Exchange Serverに最適なマルチドメイン Sans 証明書smtpサーバとwebサーバをあわせたssl Tls化 Sslサーバ証明書 ジオトラスト

ビジネスメールへの詐欺 Bec が蔓延中 その対策とは マルウェア情報局

Www Digicert Co Jp Welcome Pdf Wp Mailsecurity Pdf

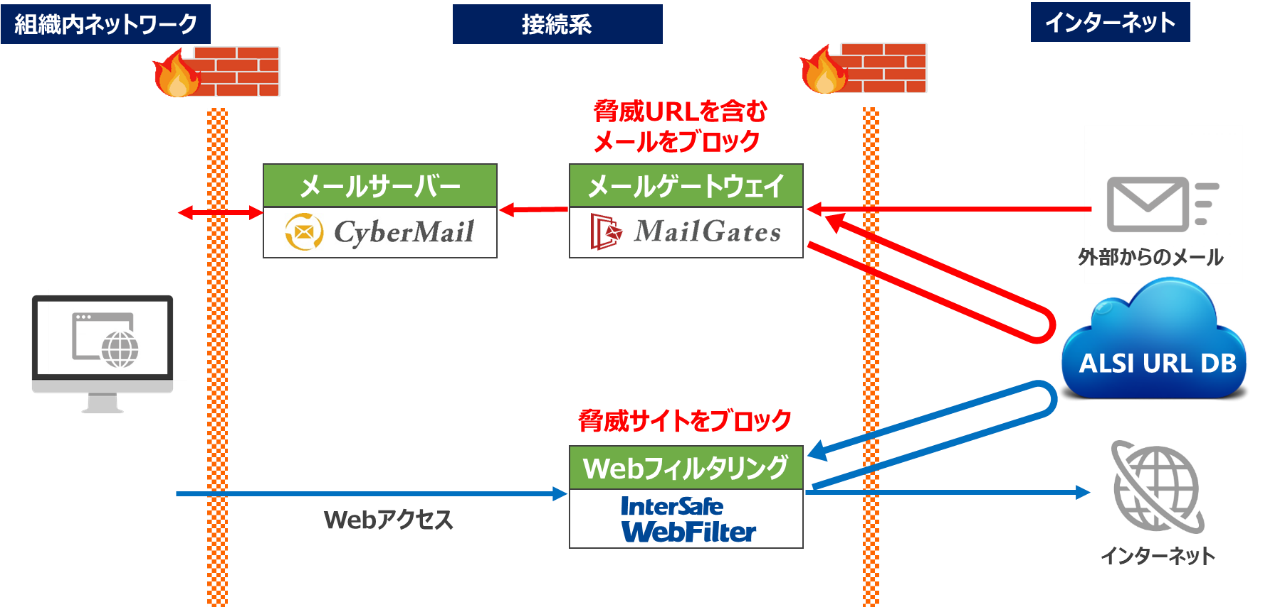

Alsiのwebフィルタリングソフト Intersafe Webfilter が サイバーソリューションズ社のメールセキュリティソリューション Mailgates と連携 ニュース Alsi アルシー

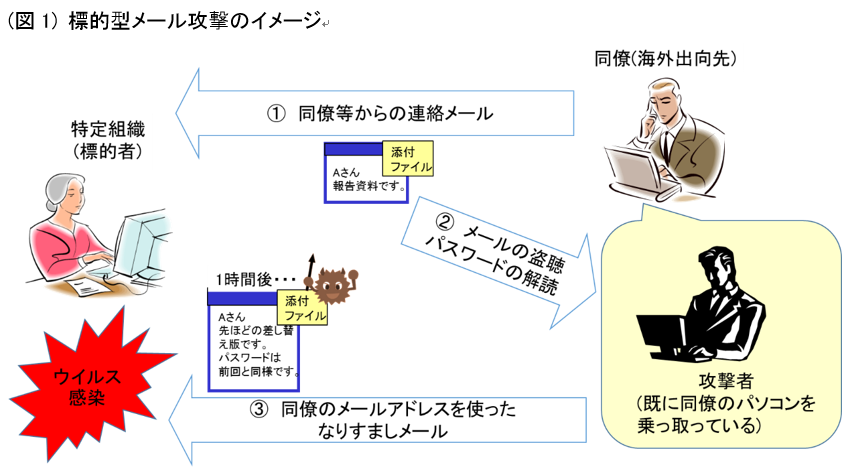

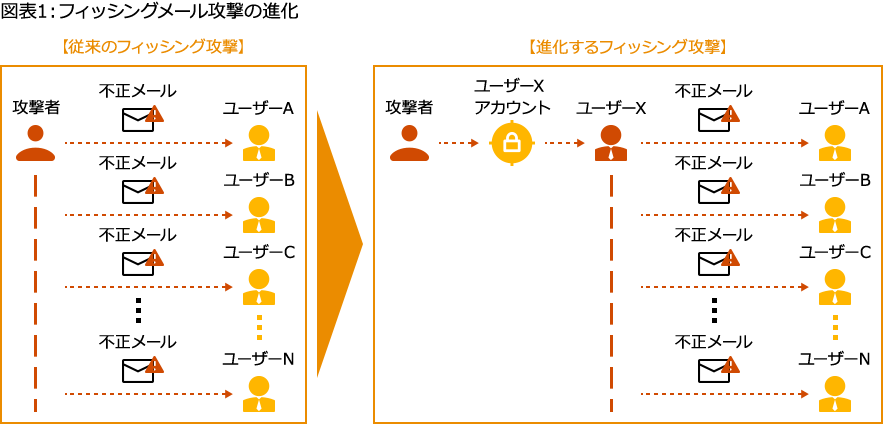

標的型メール攻撃 サイバー デジタルリスクnavi 用語集

今さら聞けない 個人情報 の取り扱い クリプト便 情報セキュリティのnriセキュア

導入事例 Alsi アルシー

ビジネスメール詐欺の5つのタイプと対策方法 口座の差替えに気づかせなかった事例とは デジタルテクノロジー株式会社

メール送信 配送 メール送信元制限 レンタルサーバー機能 Zenlogic 株式会社idcフロンティアのレンタルサーバー

新型コロナで急増必至の ビジネスメール詐欺 事例調査で分かった驚きの共犯者 日経クロステック Xtech

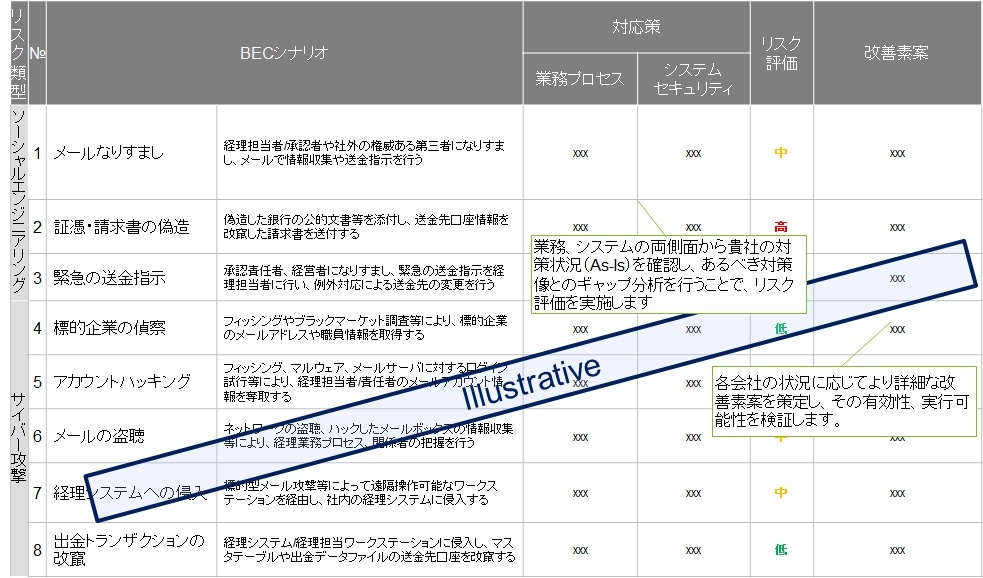

ビジネスメール詐欺のリスクマネジメントのためのアプローチ サービス オペレーショナルリスク デロイト トーマツ グループ Deloitte

ビジネスメール詐欺の5つのタイプと対策方法 口座の差替えに気づかせなかった事例とは デジタルテクノロジー株式会社

メール添付が禁止に ファイル受け渡しのニューノーマル 働き方改革 業務効率化 Blog 株式会社too

Http Www Ipa Go Jp Files Pdf

ビジネスにおけるメール暗号化の重要性と暗号化する方法 メールセキュリティのciphercraft Mail

ここまで巧妙化したビジネスメール詐欺 Bec Jiran Japan Inc

悪意を持つ人間の盗聴や改ざんから企業のメールを守るためには 1 3 Enterprisezine エンタープライズジン

事例を通して脅威を知る 4種類のマルウェアの被害事例 Daiko Plus プラス

Www Ipa Go Jp Files Pdf

Pc内のプロセス間通信に対する中間者攻撃 パスワードマネージャから情報流出も Cnet Japan

スマホは私たちの会話を盗聴しているのだろうか マルウェア情報局

ゆうちょダイレクトを狙った犯罪にご注意ください ゆうちょ銀行

悪意を持つ人間の盗聴や改ざんから企業のメールを守るためには 1 3 Enterprisezine エンタープライズジン

Http Www Ipa Go Jp Files Pdf

Microsoft Exchange Serverに最適なマルチドメイン Sans 証明書smtpサーバとwebサーバをあわせたssl Tls化 Sslサーバ証明書 ジオトラスト

安全性をプラス Office 365 の簡単セキュリティ強化 Fence 富士通ビー エス シー

ビジネスメール詐欺の5つのタイプと対策 Ism Web Store 資料集

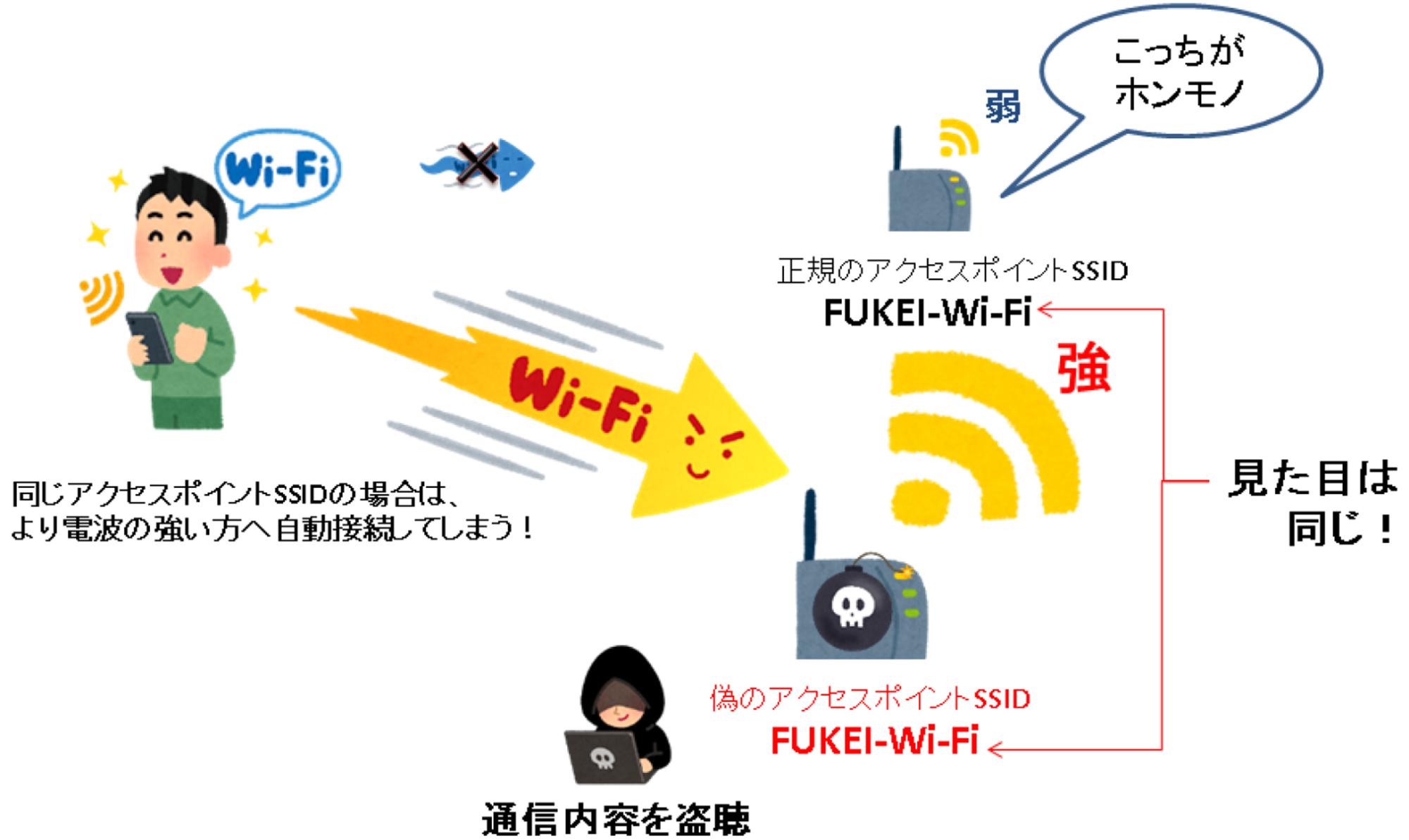

公衆無線lan フリーwi Fi にもしっかりセキュリティ対策を 大阪府警本部

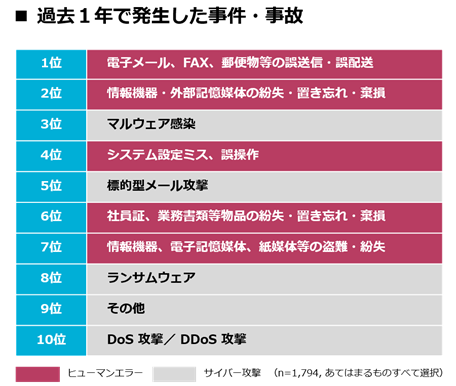

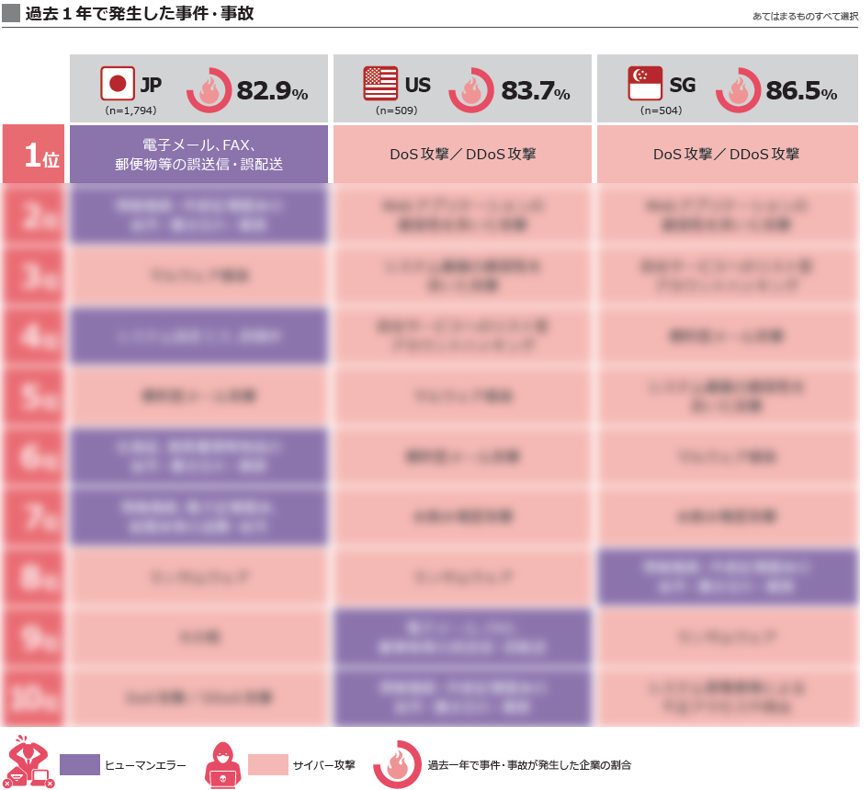

セキュリティ事故の傾向分析 海外と日本の明確な 違い とは Nriセキュア調査

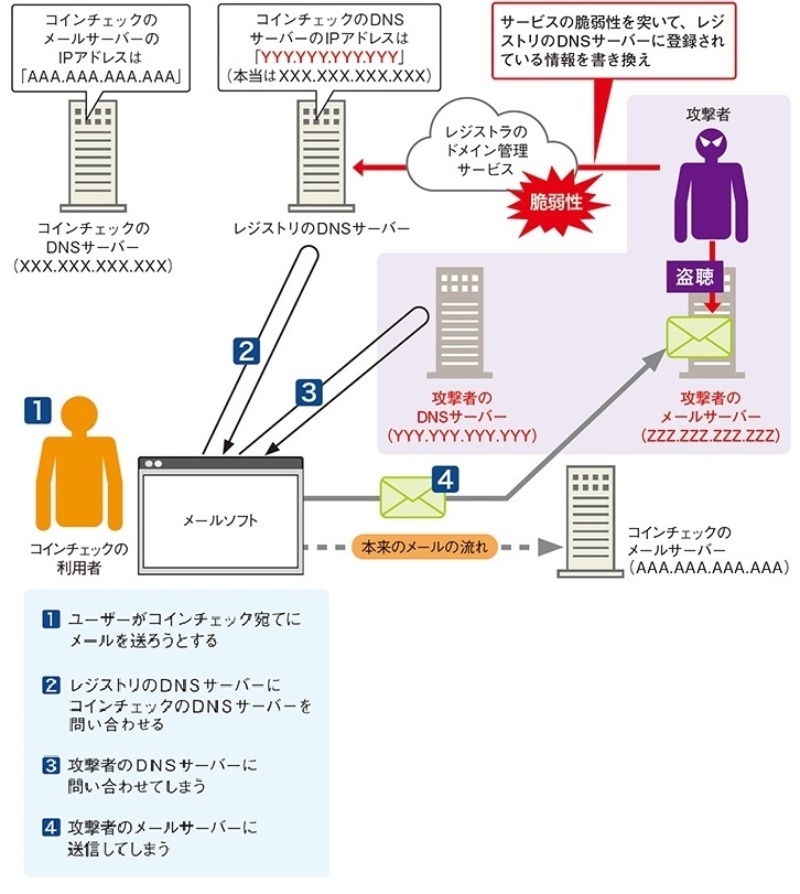

他社への不正アクセスが原因でメールを盗聴される 巧妙な手口の全容 日経クロステック Xtech

新型コロナウイルス感染拡大に伴う医療のサイバーセキュリティ オンライン診療のリスクと求められるセキュリティ対策

Www Ipa Go Jp Files Pdf

メール受信 レンタルサーバー機能 Zenlogic 株式会社idcフロンティアのレンタルサーバー

盗聴器 盗撮器調査サービス 情報セキュリティコンサルティングサービス サイバートラスト株式会社

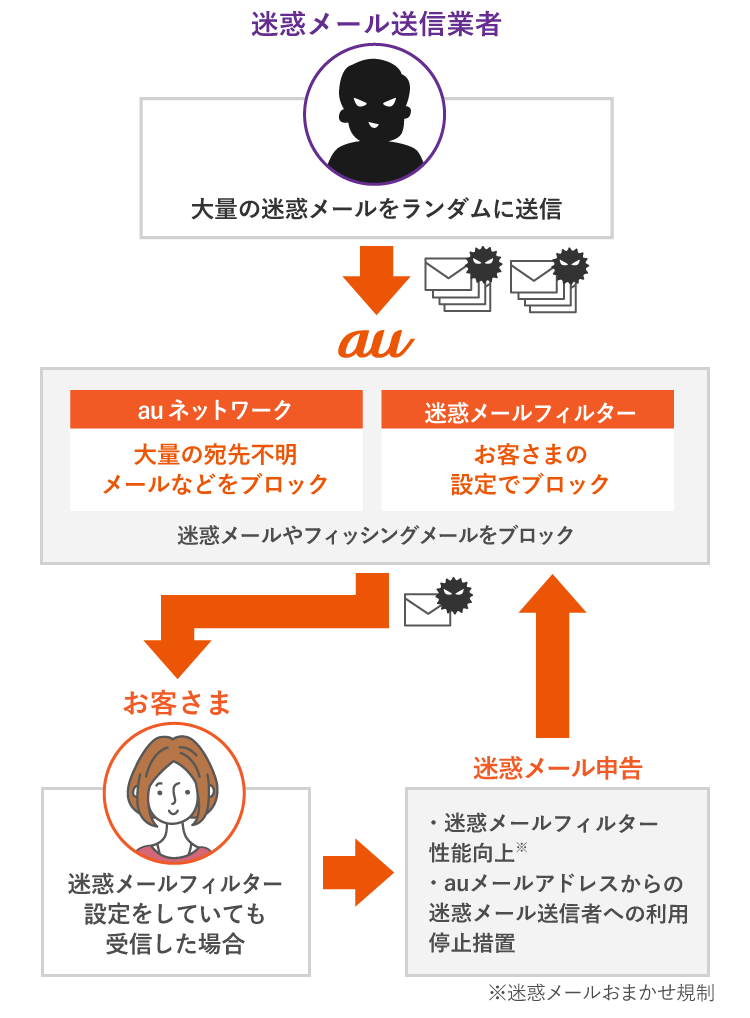

迷惑メール対策 スマートフォン 携帯電話をご利用の方 Au

Vpnは安全とは言い切れない セキュリティのリスクを徹底解説 情シスのミカタ

Smtpリレーとは 今さら聞けないメール配信の基礎知識 物理サーバ愛が止まらないホスティング事業者のブログ ベアメタルブログ

第10回 Bec ビジネスメール詐欺は メール監視 から始まっている 情報漏えい対策ソリューション Necソリューションイノベータ

機能詳細 ベアメール

ビジネスメール詐欺の実態と対策アプローチ 第1版

盗聴 のリスクにさらされるメール Ssl Tlsを用いた暗号化で守る方法とは Itmedia エンタープライズ

S Mimeとは メールへの電子署名と暗号化の仕組み Gmoグローバルサイン 公式

増加するスプーフィング攻撃へどのような対策が必要 マルウェア情報局

セキュア配信サービス 富士通

メールの情報を盗み出すマルウエアに注意 大阪府警本部

盗聴 のリスクにさらされるメール Ssl Tlsを用いた暗号化で守る方法とは Itmedia エンタープライズ

S Mimeとは メールへの電子署名と暗号化の仕組み Gmoグローバルサイン 公式

契約書ファイルの安全な送信方法 パスワード付きzip廃止への対応 サインのリ デザイン

メールリンクサービス Gmoペイメントゲートウェイ

Ppapとは パスワード付きzipファイル添付を政府が辞める理由

Www Ics Lab Com Pdf Journal 18 Journal 18 2 Pdf

ビジネスメール詐欺のリスクマネジメントのためのアプローチ サービス オペレーショナルリスク デロイト トーマツ グループ Deloitte

E Learning E ラーニング サイバーセキュリティ セキュリティ 株式会社アルファネット

情報漏えいとは 問題発生時の影響 メールセキュリティ強化の必要性

日本企業に対するインシデント解説 サイバー攻撃者の攻撃手法とは Pwc Japanグループ

Www Jnsa Org Seminar Nsf 19kansai Data Nsf19kansai 03 Pdf

Ppapとは パスワード付きzipファイル添付を政府が辞める理由

Sendgridとメールセキュリティの今後 Sendgridブログ

メール暗号化 Ssl とは メールサーバーの仕組みやセキュリティ強化の必要性を徹底解説 お役立ちコラム 導入社数8 000社突破 メルマガ メール 配信サービスの配配メール

Www Digicert Co Jp Welcome Pdf Wp Mailsecurity Pdf

メールセキュリティ対策 各種機能 Iijセキュアmxサービス

電子メールのセキュリティ サーバー側にも対策を メール配信システムのアララ

標的型メール攻撃 サイバー デジタルリスクnavi 用語集

メールセキュリティ対策 各種機能 Iijセキュアmxサービス

年々被害が増加する ビジネスメール詐欺 Bec の実態 グローバルサインブログ

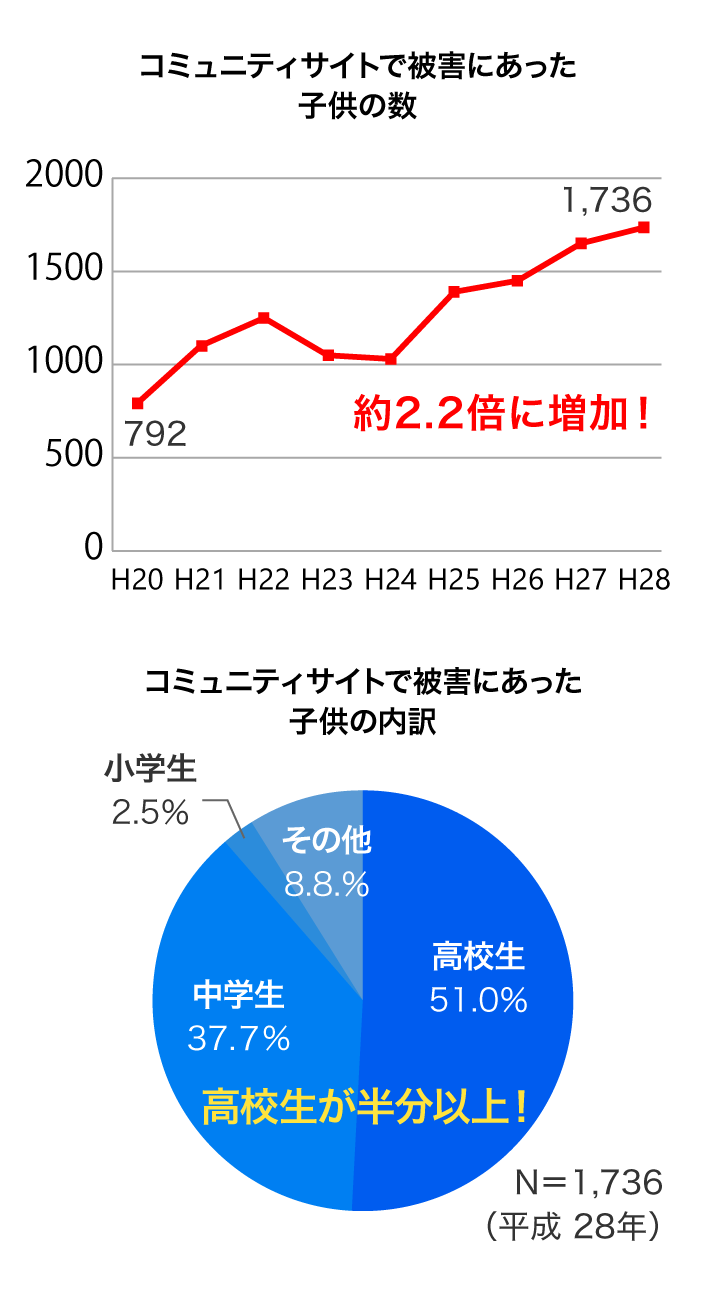

Snsトラブル事例 炎上 いじめ 個人情報流出対策は大丈夫 Alsok

メールセキュリティ 共用レンタルサーバー レンタルサーバーなら Cpi

メールのなりすまし対策 S Mimeとは Internet Trust Center Jipdec 一般財団法人日本情報経済社会推進協会

Application Platform For なりすましメール対策 統合型システム Nec Solution Platforms Nec

メールリンクサービス Gmoペイメントゲートウェイ

添付メール Zip暗号化とパスワード別送 はムダな作業なのか ビジネス It

機能詳細 ベアメール

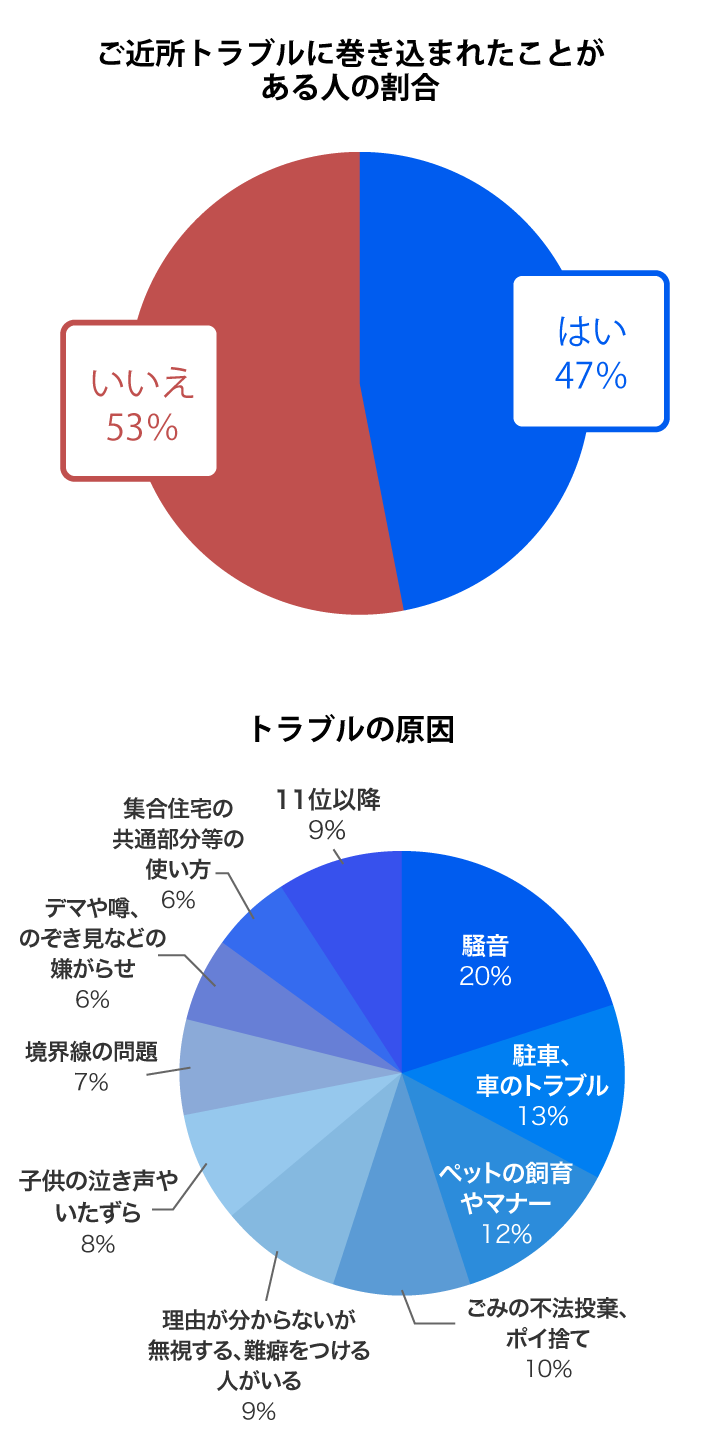

隣人トラブルに注意 よくある事例と対策 Alsok