マルウェア 感染経路

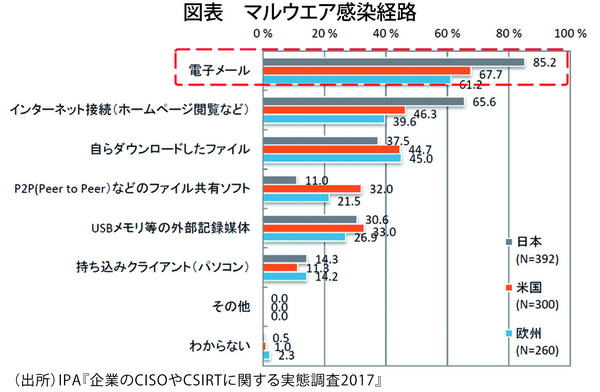

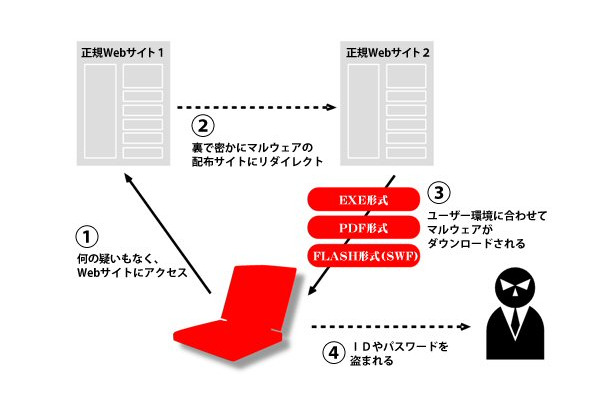

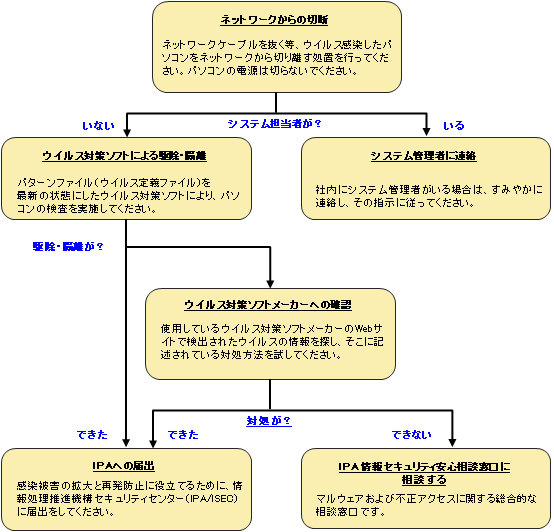

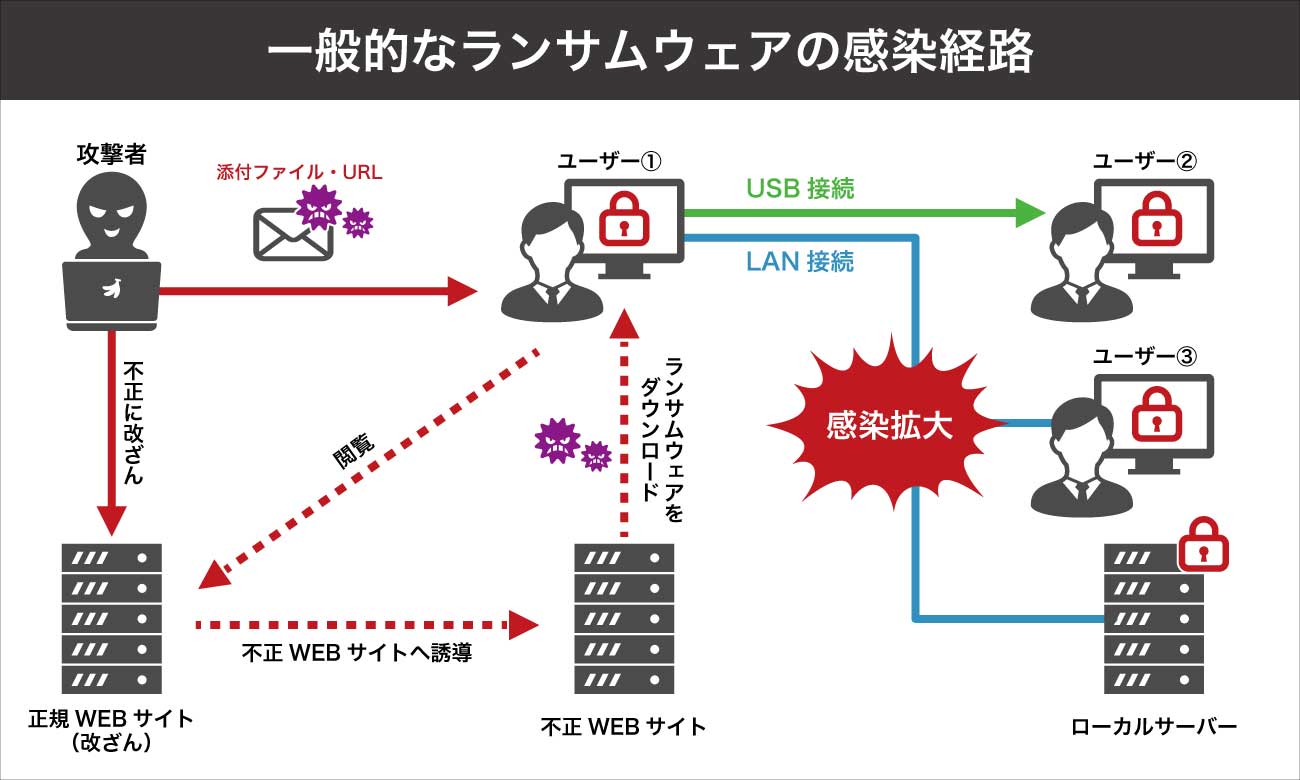

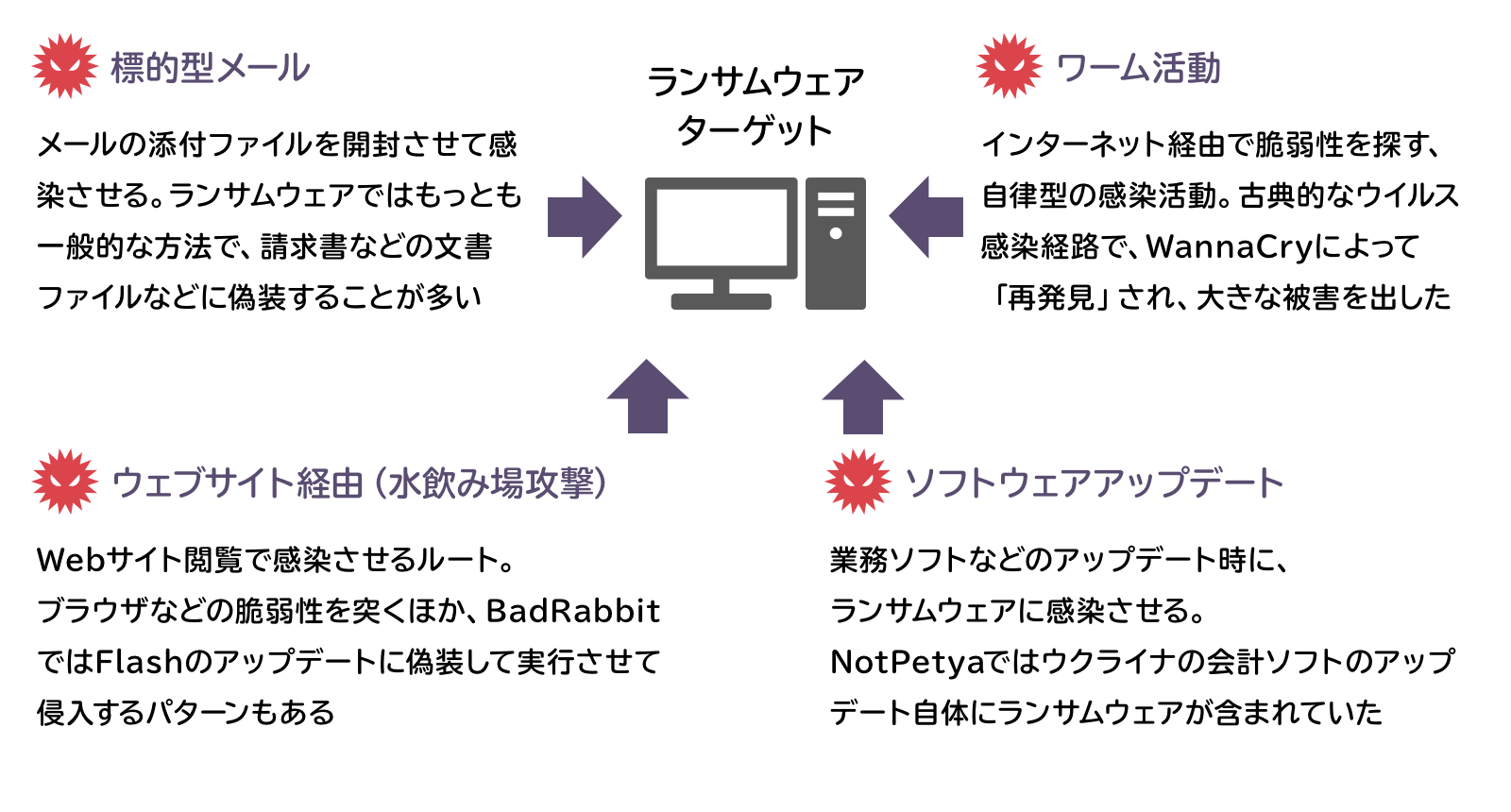

マルウェア 感染経路 マルウェアは、下記のように様々なによって感染活動を行っている39。 ネットワーク感染やメール添付感染等の感染手法の他に、ホームページを見ただけで感染する「Web閲覧.

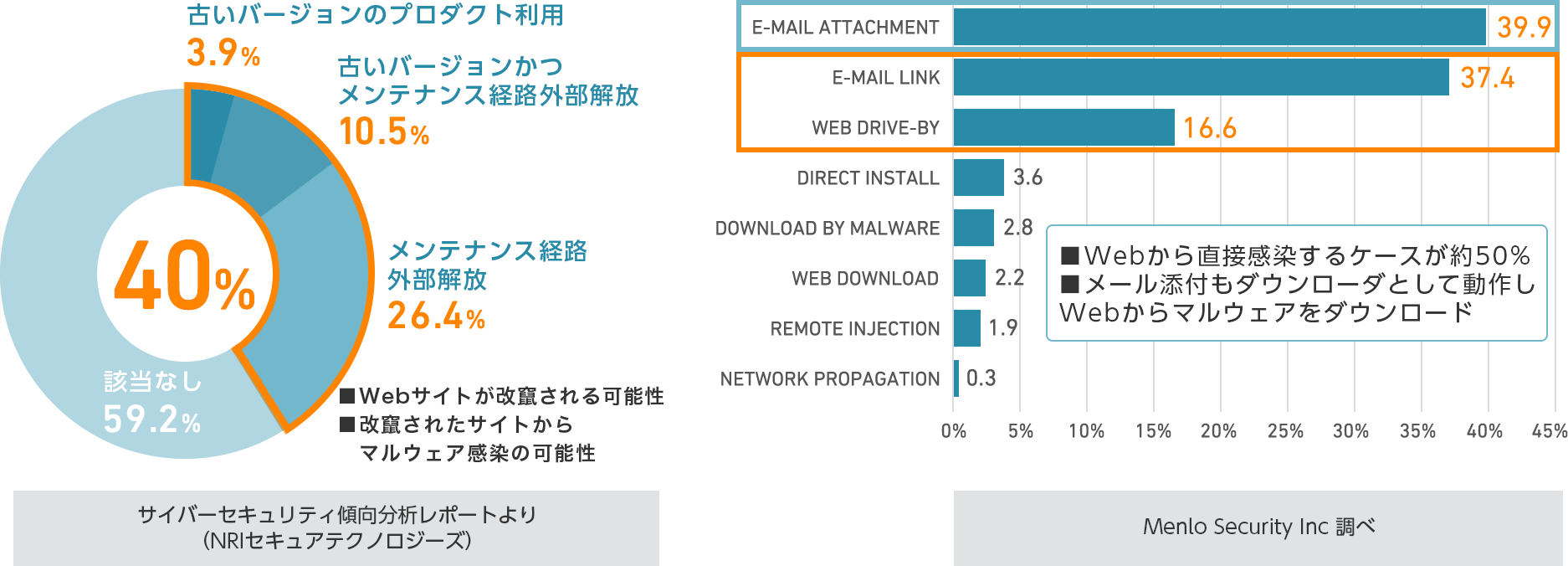

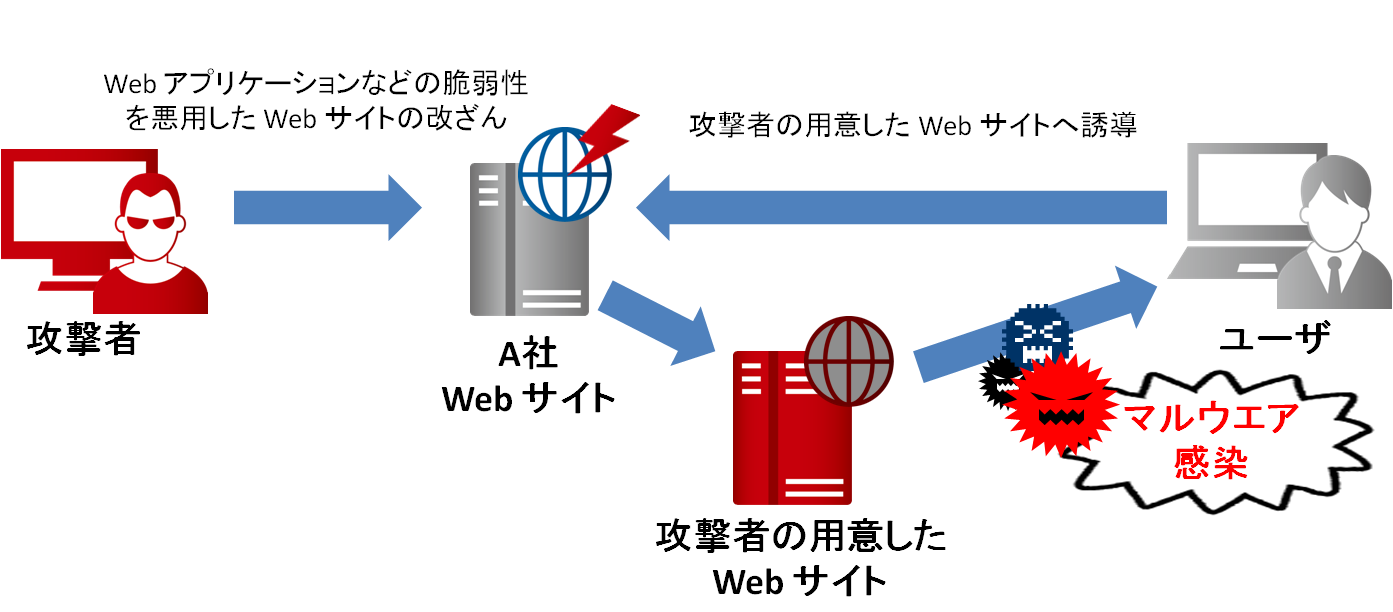

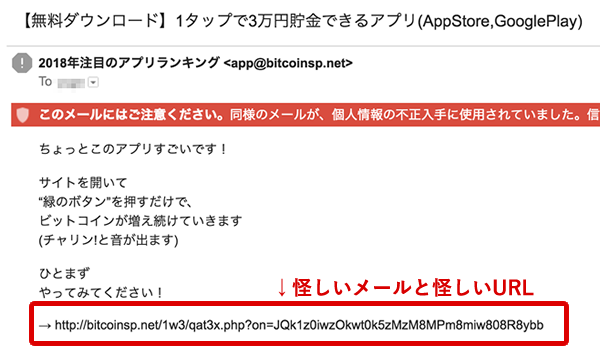

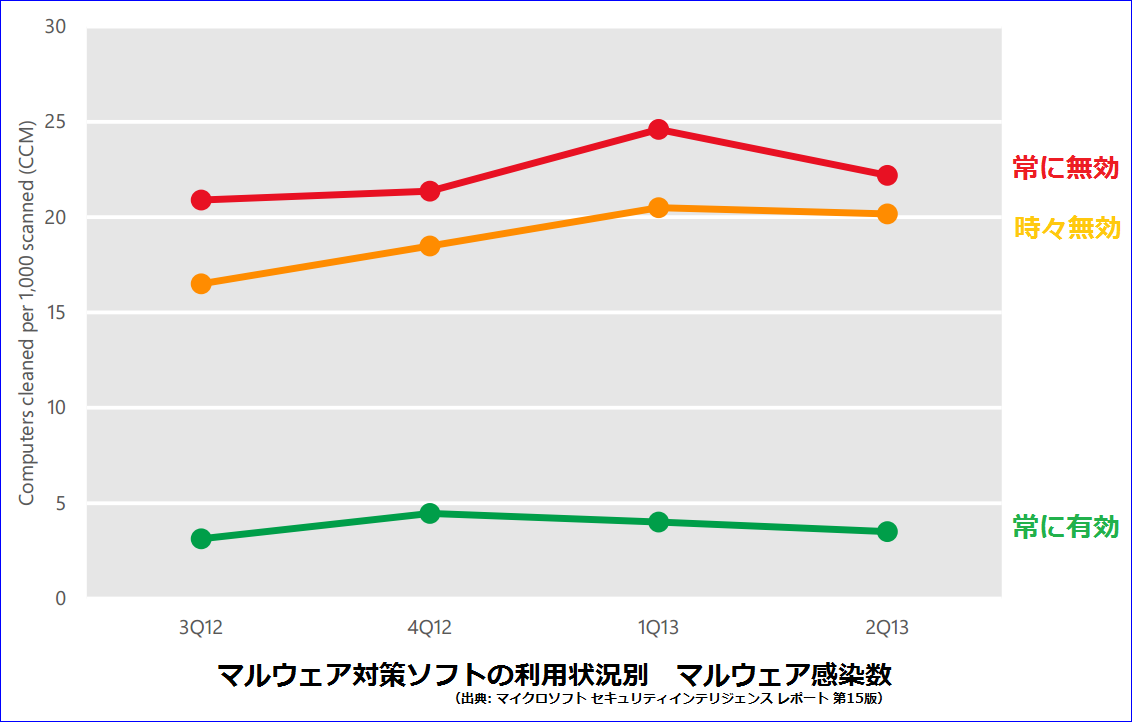

マルウェア 感染経路. マルウェア マルウェアへの感染経路はどこ? ありがちな3つの経路とは? 普段何気なくインターネットを利用していますが、思わぬところにマルウェア感染の脅威が潜んでいます。 たった1回のクリックで、予想もしないほど大きな被害へとつながるおそれもあります。 そこで、マルウェアはどのように感染するのか、その感染経路について解説します。 感染. マルウェアへの感染経路 感染経路は複数あり、感染経路を知ることがマルウェアへの感染予防になります webサイトを表示して感染 悪意ある人物の用意したサイト、もしくは悪意ある人物に改ざんされたサイトを閲覧すると、それだけでマルウェア感染する. 詳しくは、 「マルウェアへの感染経路はどこ?ありがちな3つの経路とは?」 をご参照ください。 マルウェアに感染しないためにどのような対策をすればいいのか 一番の対策はセキュリティソフトやアンチウィルスソフトを導入することです。.

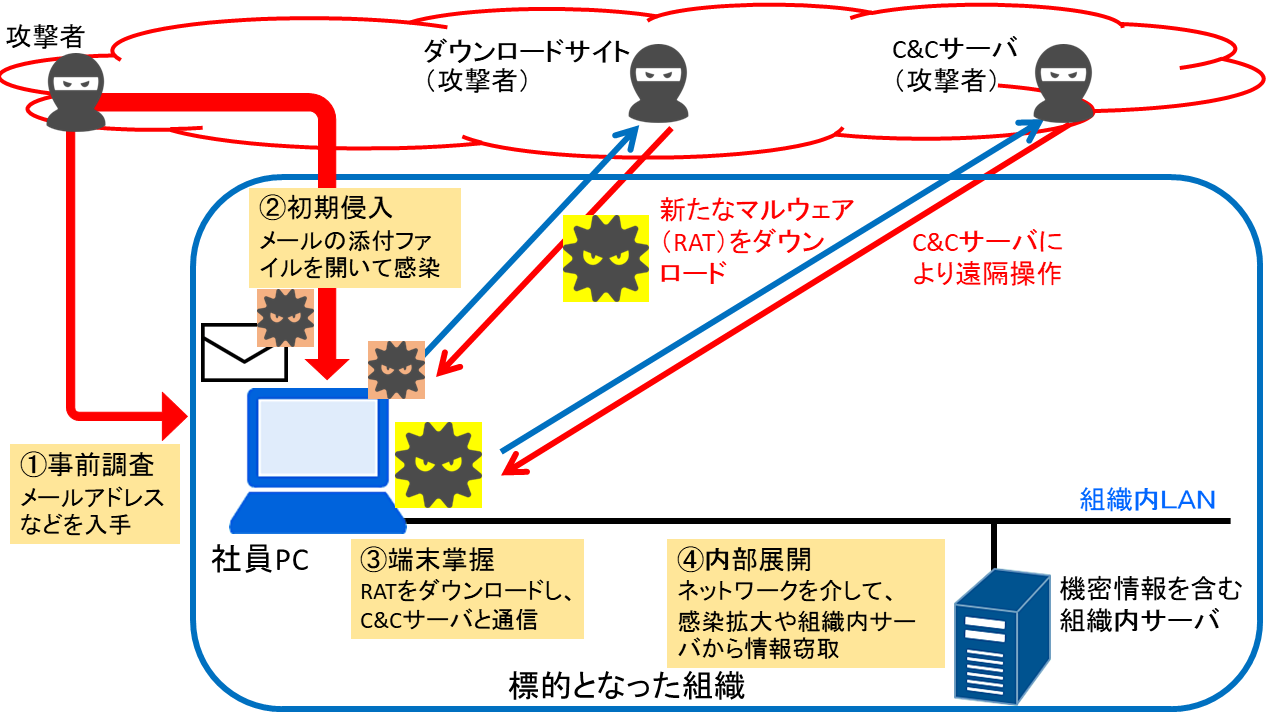

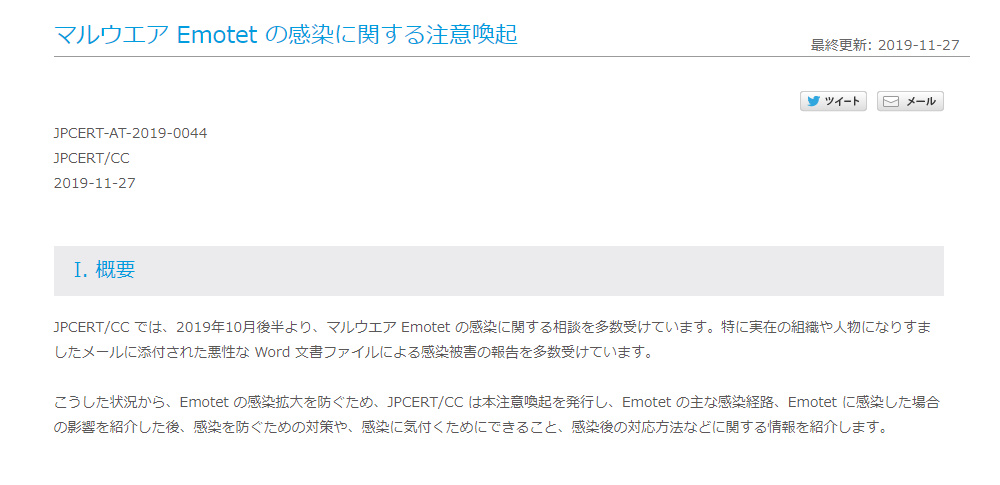

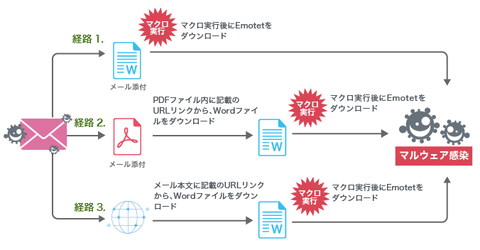

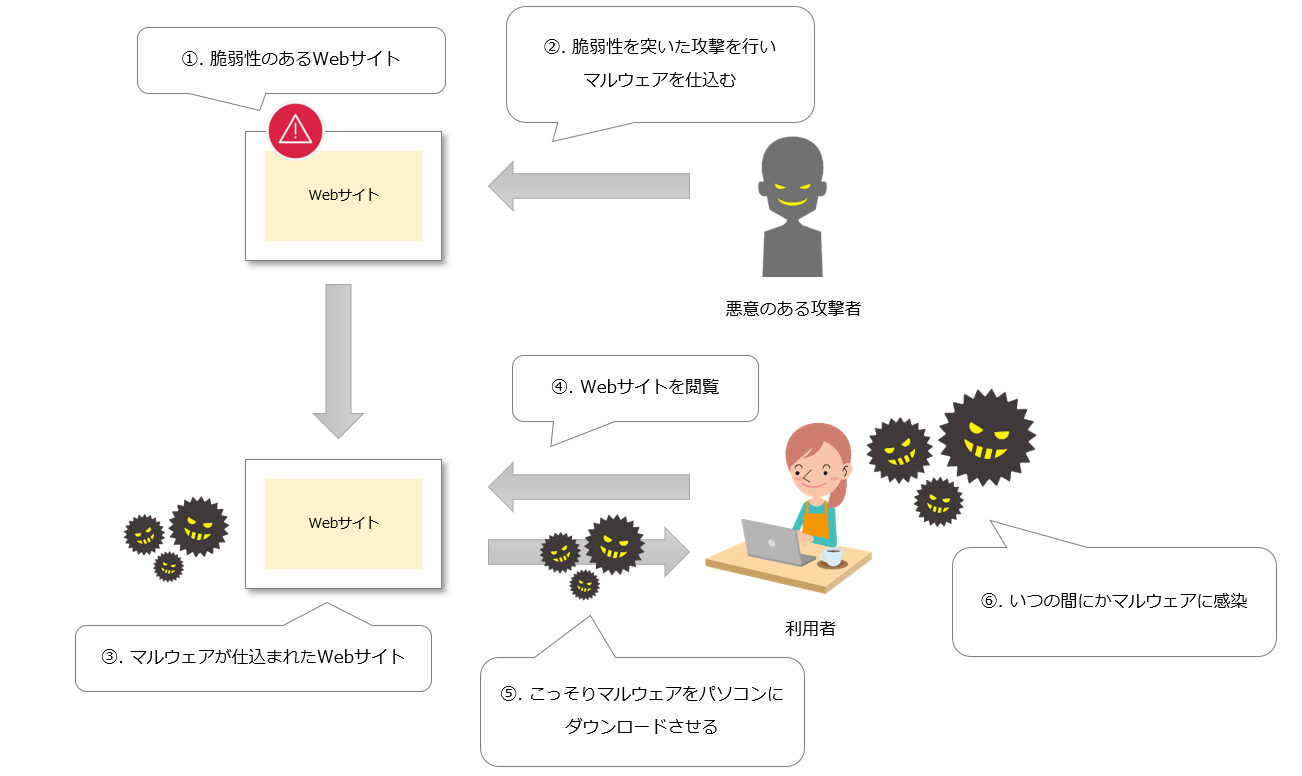

マルウェアは、下記のように様々な感染経路によって感染活動を行っている 。 ネットワーク感染やメール添付感染等の感染手法の他に、ホームページを見ただけで感染する「Web閲覧感染型」も感染手法の一つとして確認されており、その方法も高度化・巧妙化している 39 。. マルウェアは、感染したドライブをお使いの pc に接続するときに自動的にインストールされることがあります。 この種類の感染を避けるための対策がいくつかあります。 まず、自分が所有していない usb デバイスに対して、細心の注意を払います。. Jpcertat jpcert/cc (新規) (更新) i 概要 jpcert/cc では、19年10月後半より、マルウエア emotet の感染に関する相談を多数受けています。.

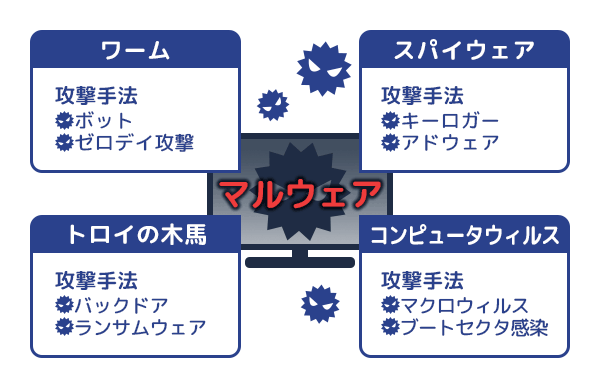

感染経路 Web閲覧感染、メール添付、外部記憶媒体感染 攻撃手法 ボット、ゼロデイ攻撃 被害例 情報流出、金銭被害. トロイの木馬の感染経路 トロイの木馬に感染する経路は、大きく4つあります。 メールの添付ファイルやURL メールに記載されているURLをクリックして、悪意のあるWebサイトに誘導されたり、添付ファイルを開いたりすることで感染します。.

標的型攻撃に備えよう Think It シンクイット

マルウェアとは Nttコミュニケーションズ 法人のお客さま

マルウェアとは 今さら聞けないマルウェアの驚異と対策 Daiko Plus プラス

マルウェア 感染経路 のギャラリー

Web分離 無害化ソリューション Menlo Security Nriセキュア

ボットウイルスとは 感染経路6つ 被害6種類 対策など全部解説

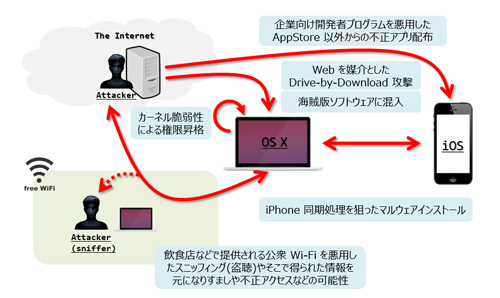

Monthly Research Os X と Ios における脅威について ffri サイバーセキュリティ エンドポイントセキュリティ

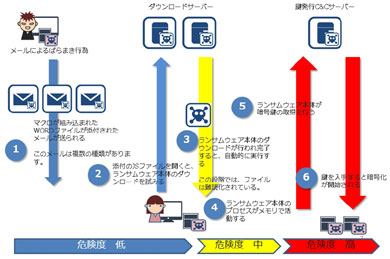

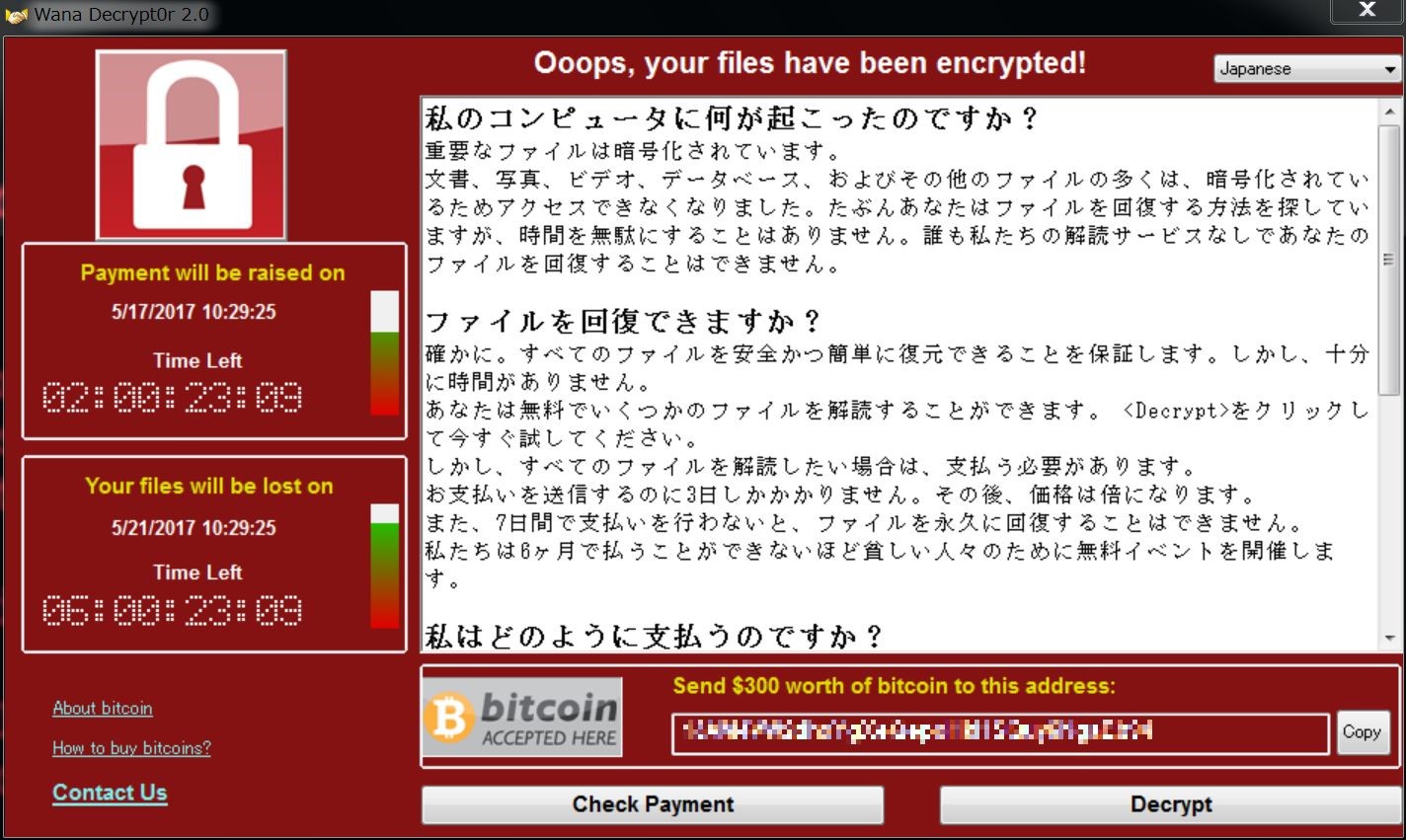

ランサムウェアの対策方法を知ろう 6つの感染経路をご紹介 Daiko Plus プラス

マルウェア解析に必要な素養 マルウェア入門編 Hackmd

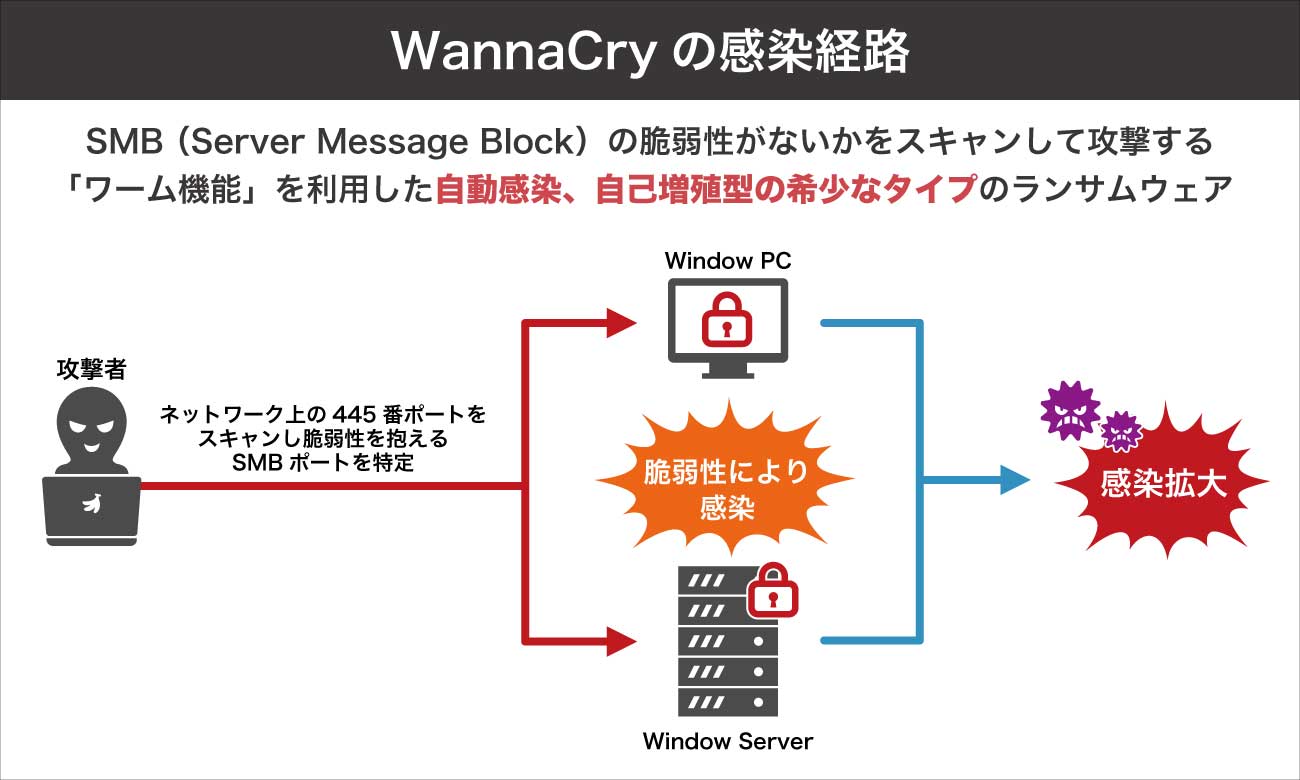

ワームとは ウイルスとの違い 特徴 感染経路 被害例 対策を解説

マルウェア Emotet エモテット 急速拡大 Jpcertが注意喚起

Webブラウザー上で実行される脅威を多数検出 その感染経路とは 年11月 サイバーセキュリティニュース マイナビニュース

他人事では済まされない 身代金 を要求するランサムウェアの脅威 企業の重要データが人質に Wizlanscope

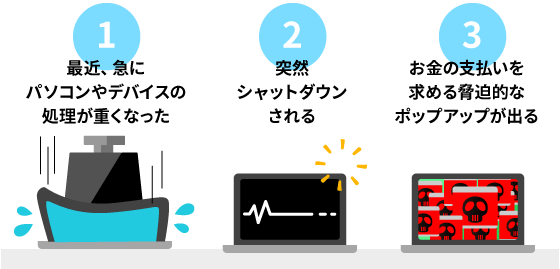

マルウェアに感染 そのときデバイスは マカフィーセキュリティニュース Fmvサポート 富士通パソコン

ワームウイルスとは 特徴2つ 感染経路4つ 被害7種類 対策方法

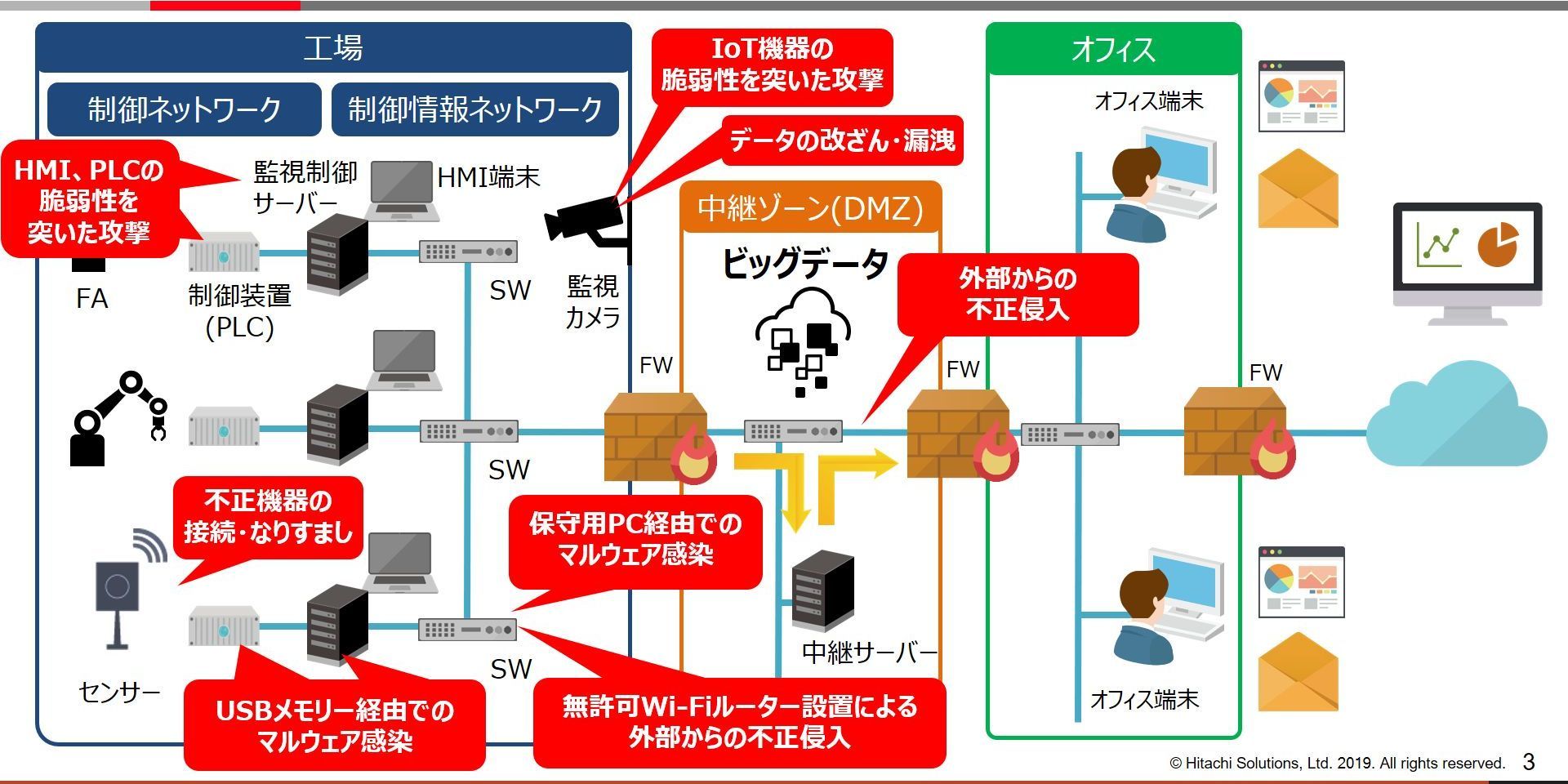

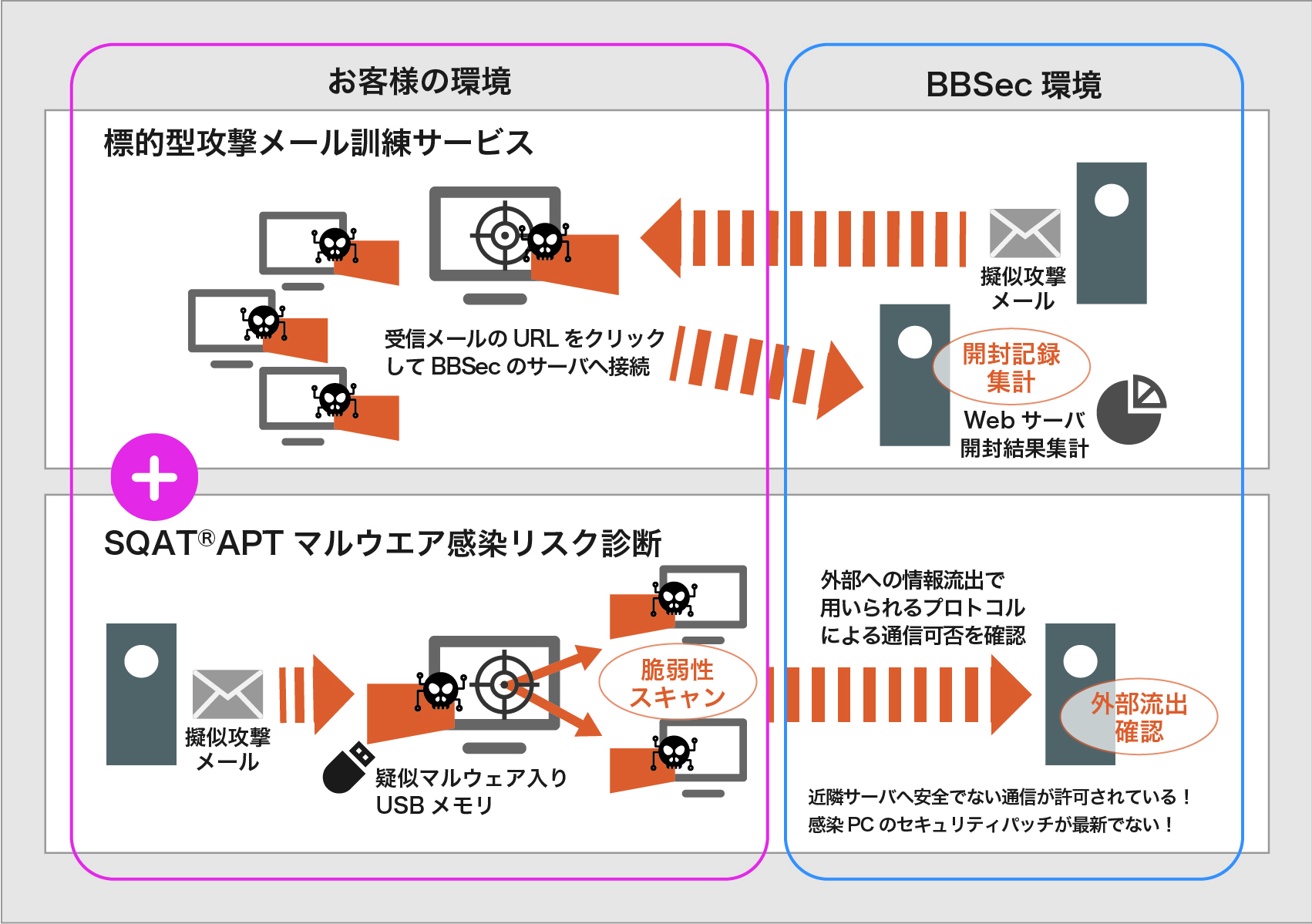

感染してない と本当に言い切れる マルウエア侵入の実態と サイバー攻撃対策 2つ のポイント アシスト

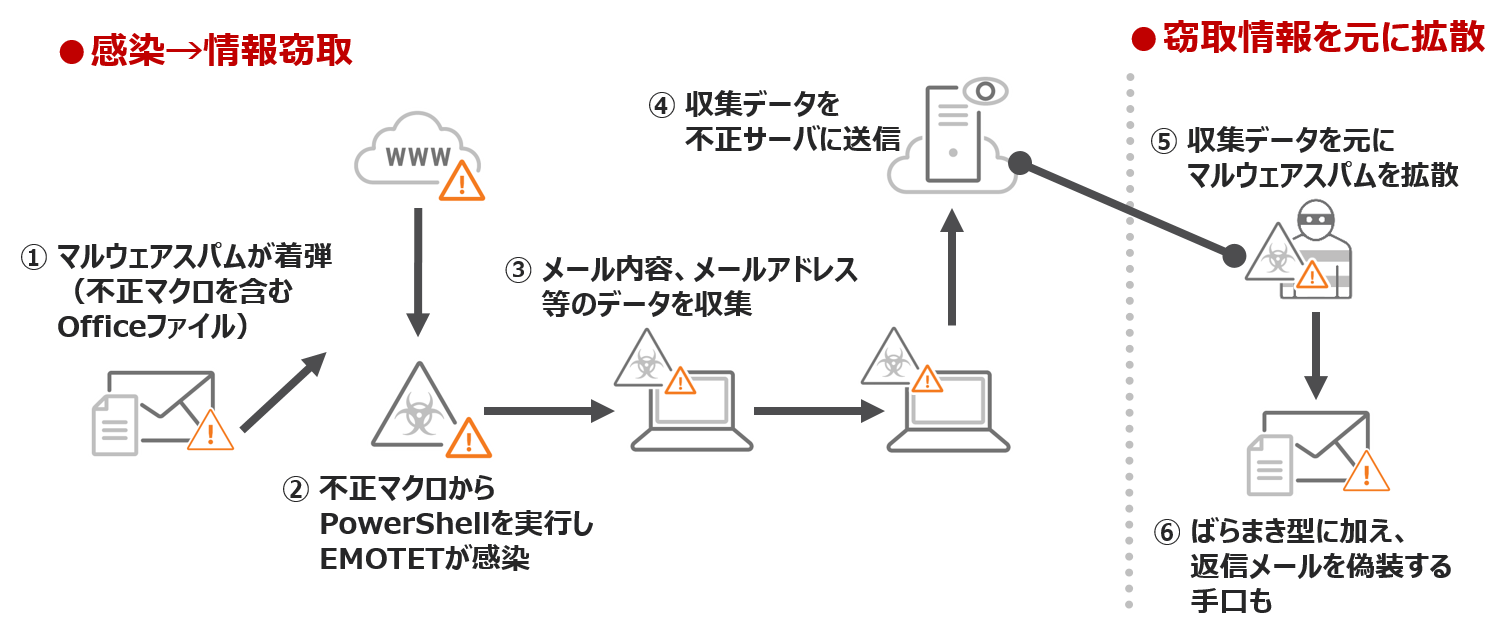

Emotet に感染させるばらまき型メールに注意 9月から拡散活動が再び活発化 Internet Watch

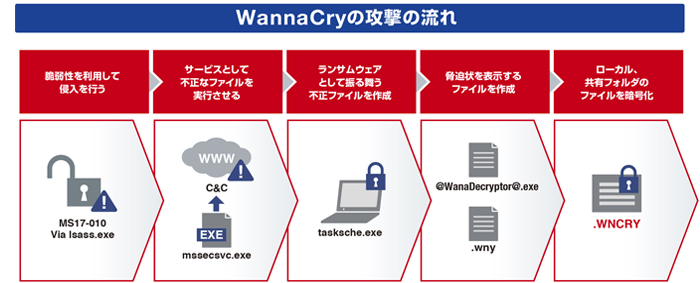

ランサムウェアが日本でブレークした理由と感染対策をふりかえる 1 4 Itmedia エンタープライズ

Q Tbn And9gcsrnbqjvlccvem51c4admli9srujocmeu C1g8unsqjek1ohgti Usqp Cau

マルウェア対策とは Iotセキュリティの基礎知識6 ものづくり まちづくり Btob情報サイト Tech Note

ランサムウェア対策 富士通ソーシアルサイエンスラボラトリ

サイバー空間で流行の Emotet ウイルスとは シャニム Shanimu

ランサムウェア対策は 予防 拡散防止 復旧体制 が肝心 Product Search プロダクトサーチ

サーバーも危ない ネットワーク内部で感染が広がるランサムウェア 情シス事情を知る Necネクサソリューションズ

ファイルレスマルウェアの脅威 仕組みと感染経路からみる実践的対策

進化するマルウェア Emotetへの対応について 日立ソリューションズ

対処法つき マルウェアに感染してしまう恐怖とメカニズム

猛威を振るうemotet これは単なる 種まき だ 辻伸弘氏の危惧する近未来 1 2 Itmedia エンタープライズ

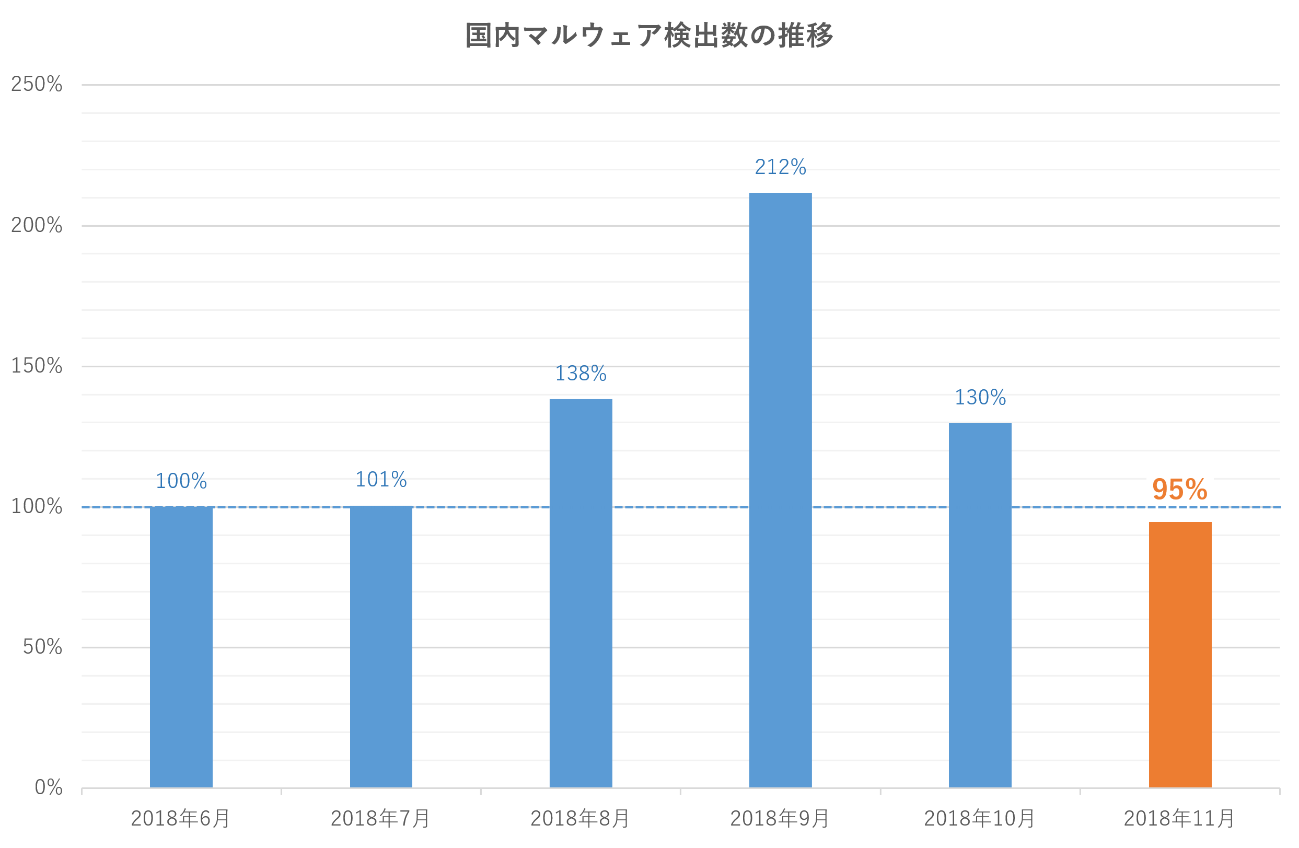

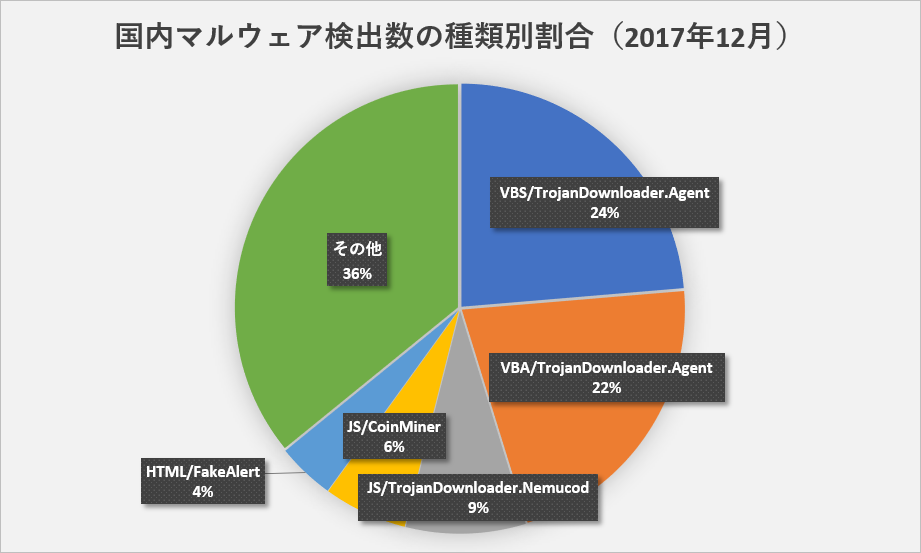

18年11月 マルウェアレポート マルウェア情報局

ランサムウェア対策ソリューション tisソリューションリンク株式会社

攻撃成功率は10倍 実態のない ファイルレスマルウェア にどう対処するか マイナビニュース

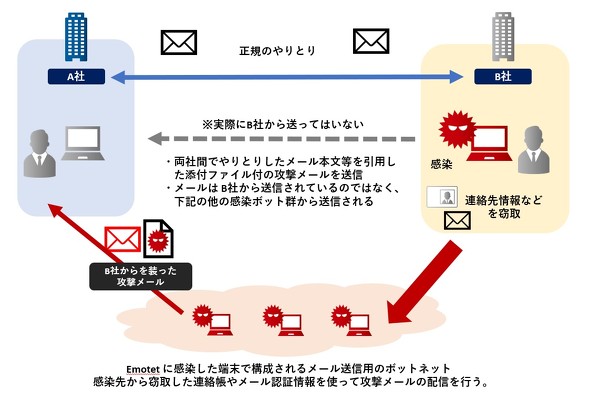

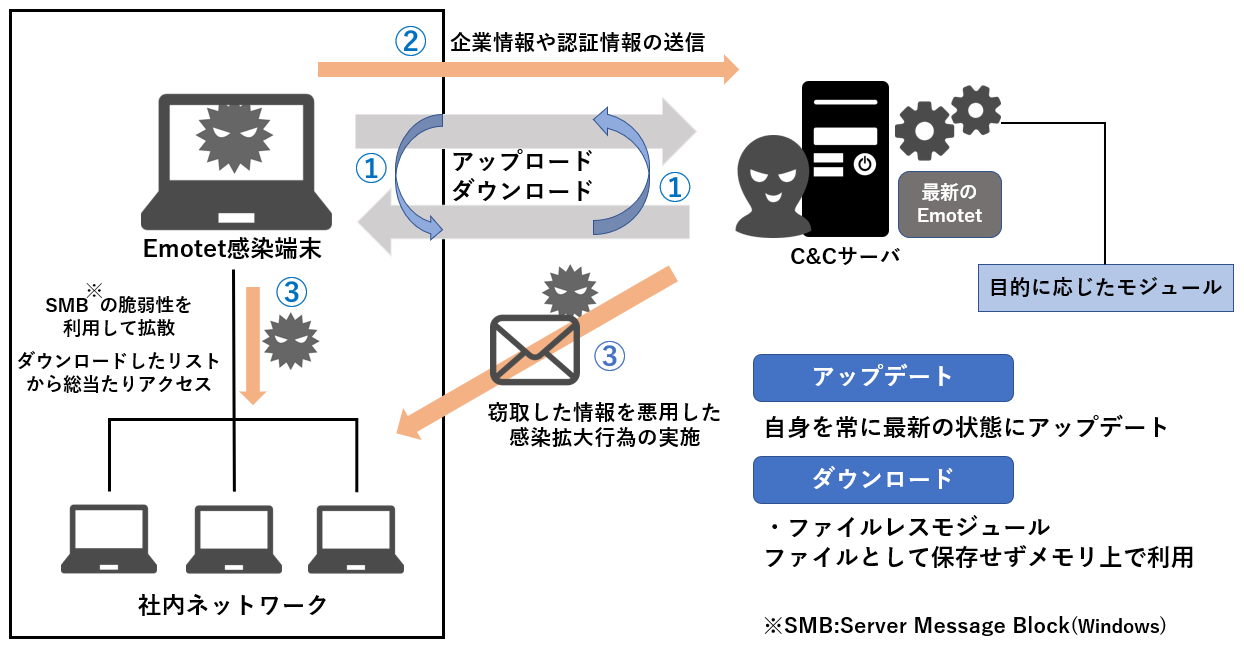

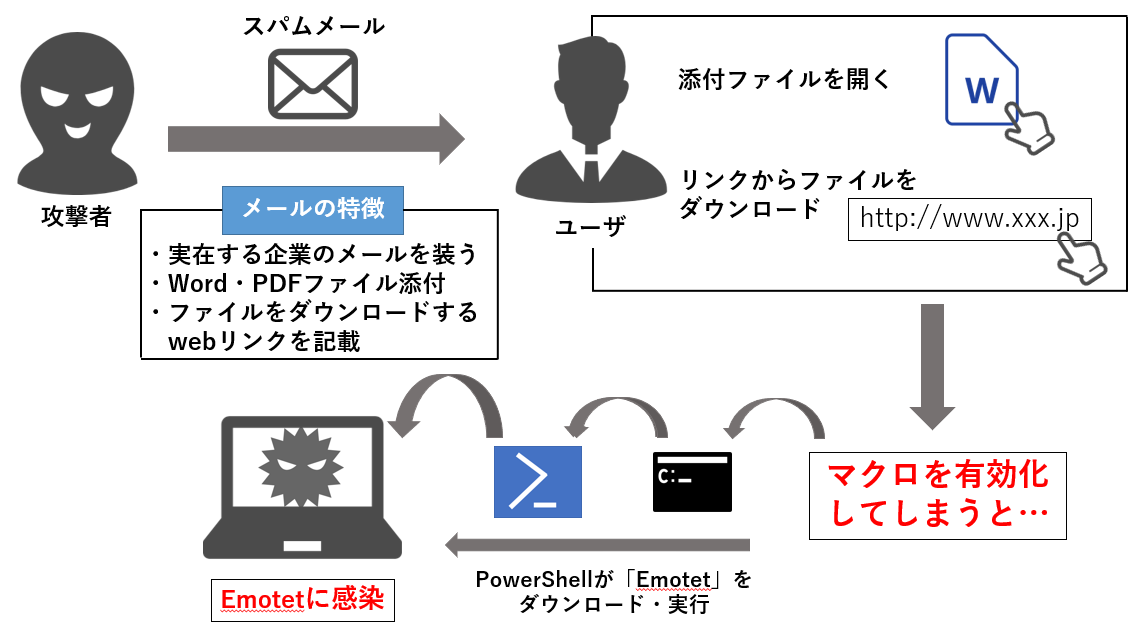

マルウエア Emotet の感染に関する注意喚起

マルウェアとは 対処するための基礎知識を解説

イチから理解するマルウェア対策 侵入経路から感染対策まで完全解説 Sitelock サイトロック Gmoクラウドのsaas

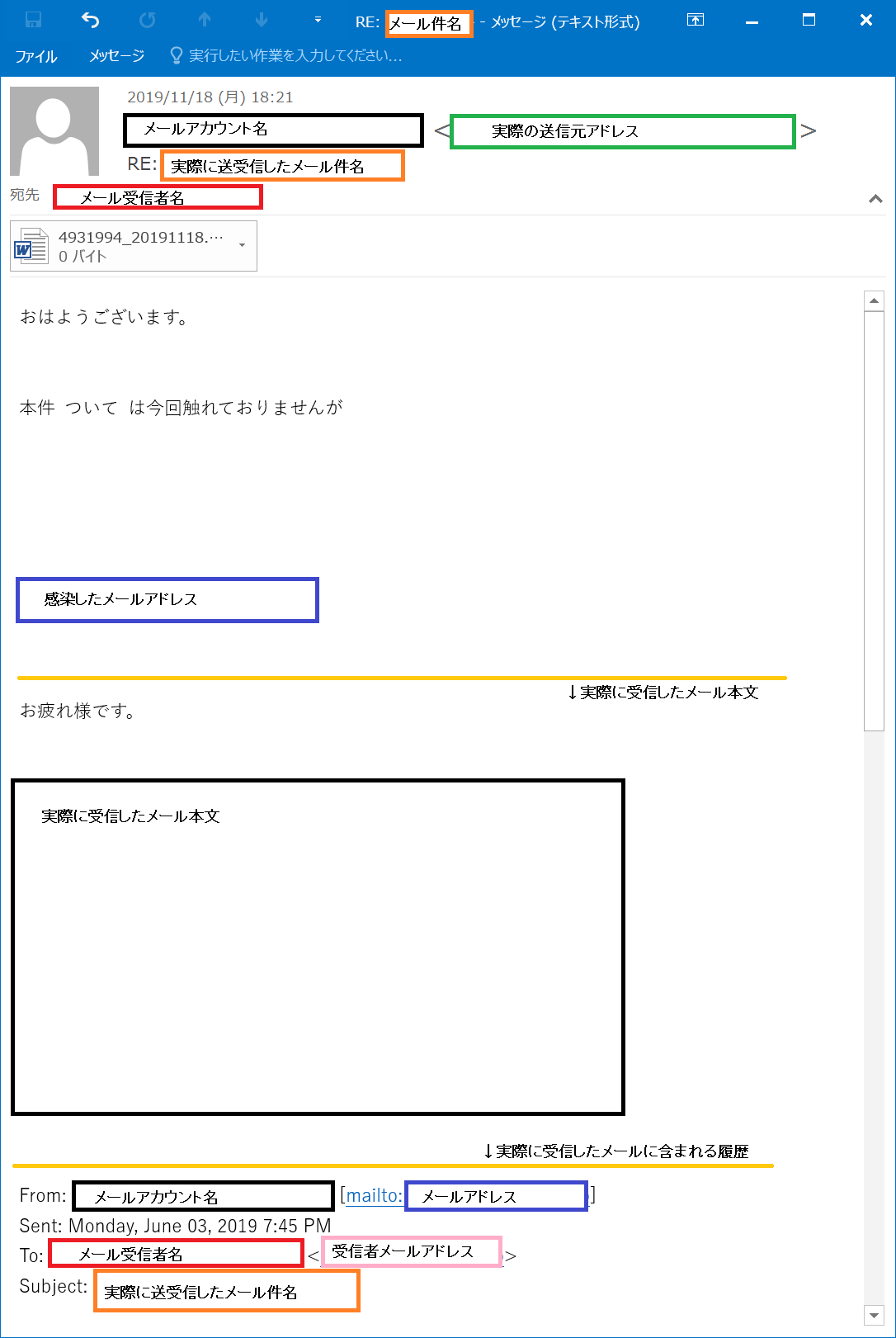

Emotet と呼ばれるウイルスへの感染を狙うメールについて Ipa 独立行政法人 情報処理推進機構

マルウェアとは マルウェアの種類と対策 Itを分かりやすく解説

マルウェアを企業のネットワークから一掃する Cisco Amp シスコアンプ 株式会社セキュアブレイン株式会社セキュアブレイン

猛威を振るったマルウェア Emotet の振り返り 感染経路や被害状況 対応策など セキュリティベース

マルウェア とは何か ウイルス との違い 種類 感染経路 対策方法を解説 Sqat Jp

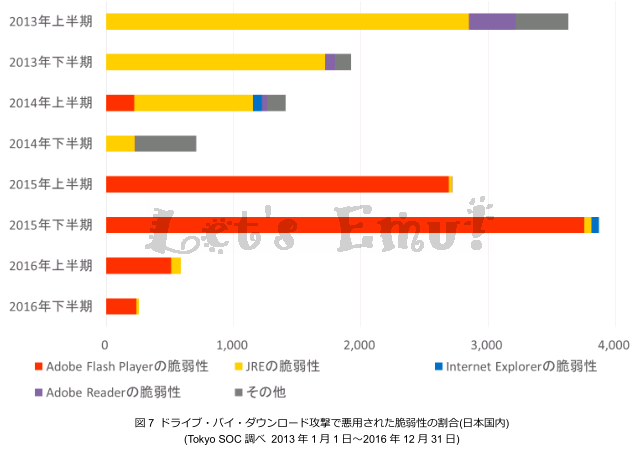

サイト見るだけでウイルス感染 経路3つ無料対策で最強セキュリティ Let S Emu

ワームウイルスとは 特徴2つ 感染経路4つ 被害7種類 対策方法

マルウェア感染追跡ソフトウェア Cisco Amp セキュリティ 株式会社日立システムズ

マルウェアとは 感染を無料で確認 チェック 駆除する方法をわかりやすく解説

11最多検出マルウェア Phorpiex の活動が再活発化 ランサムウェアの二次感染に要注意 11最多検出マルウェア Phorpiex の活動が再活発化 ランサムウェアの二次感染に要注意 株式会社宝情報 セキュリティ製品の卸売り商社

マルウェア対策で重要なこととは 事前の対策方法と万が一感染してしまった時の対処方法 Daiko Plus プラス

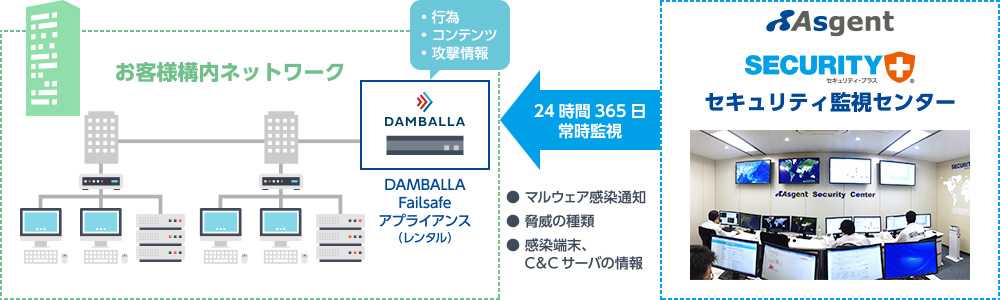

マルウェア感染監視サービス セキュリティサービス アズジェント

イチから理解するマルウェア対策 侵入経路から感染対策まで完全解説 Sitelock サイトロック Gmoクラウドのsaas

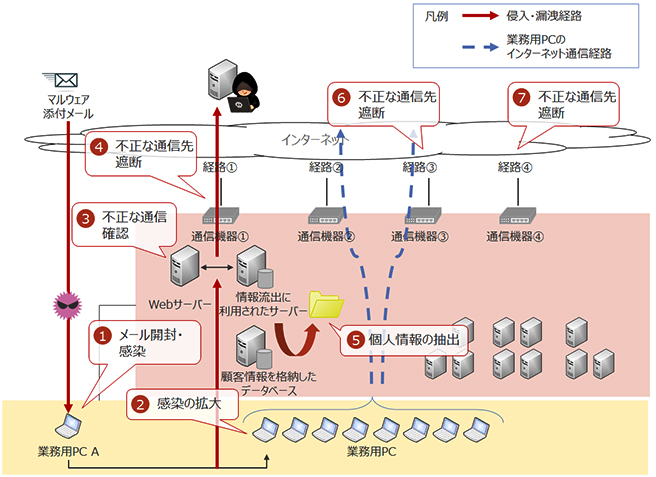

サイバー攻撃の足跡を見逃すな 事例から学ぶログ取得の重要性 Nttデータ

2

.png)

マルウェアとは 感染経路 被害を防ぐ対策 おすすめのソフトを紹介 セキュリティコラム 株式会社網屋

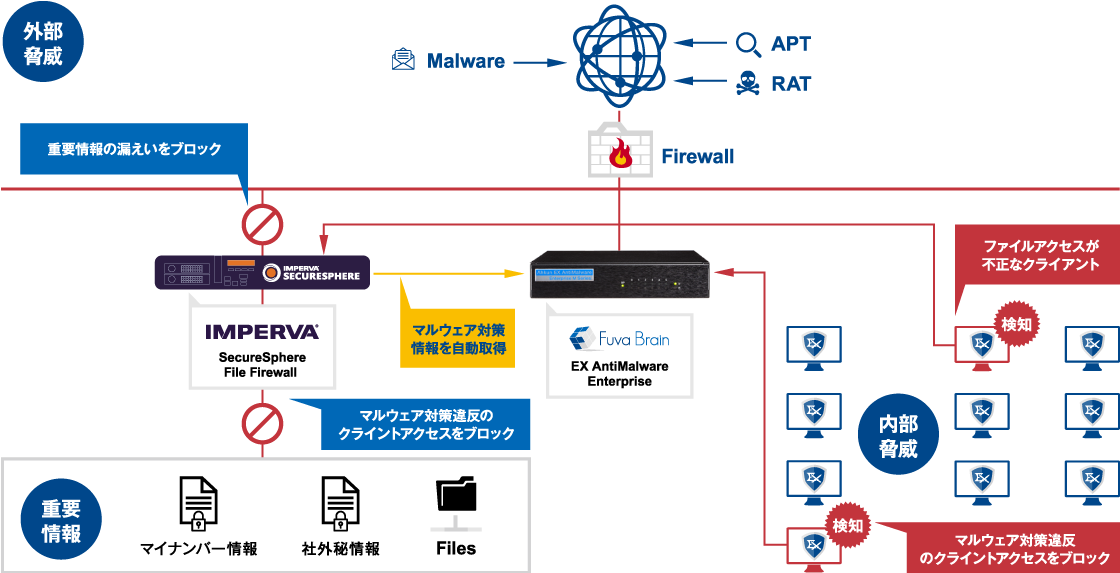

Server Data Protection ウイルス マルウェア対策ならフーバーブレイン

実用コラム マルウェア対策のキホン サーバーへの感染 拡大を防ぐために カゴヤのサーバー研究室

Edrとは ー仕組みやメリット エンドポイントセキュリティ対策について解説ー Ict未来図

サイバーセキュリティ対策の動向 基礎研究 Ms Adインターリスク総研株式会社

17年12月 マルウェアレポート マルウェア情報局

銀行atmを狙うマルウェア 目的や感染経路に変化も Iotのセキュリティ情報なら Iot Security

ファイルレスマルウェアの脅威 仕組みと感染経路からみる実践的対策

マルウェアを阻止 侵入対策をする上で知っておくべき13の感染経路

社内にマルウェアが常駐する製造業 セキュリティ対策は何から始めるべきか 1 3 Monoist

2

Q Tbn And9gcq En2yaq0m3p7yqifain1nbxldsnuodviv9wdetknbdyqu F Usqp Cau

マルウェア対策とは Iotセキュリティの基礎知識6 ものづくり まちづくり Btob情報サイト Tech Note

どんな感染症状がある マルウェアへの対処法や予防法をご紹介 Daiko Plus プラス

マルウェアへの感染経路はどこ ありがちな3つの経路とは Usen Gate 02 コラムサイト

注意情報 一般財団法人日本サイバー犯罪対策センター

ランサムウェア対策 Nec

マルウェア Gumblar 亜種で1250以上のサイト感染 カスペルスキー Rbb Today

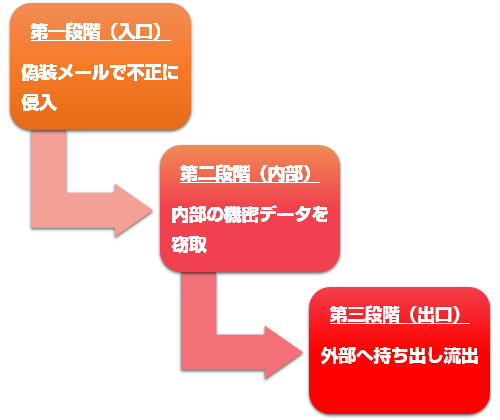

標的型攻撃対策で抑えるべき3つのポイント グローバルセキュリティエキスパート株式会社 Gsx

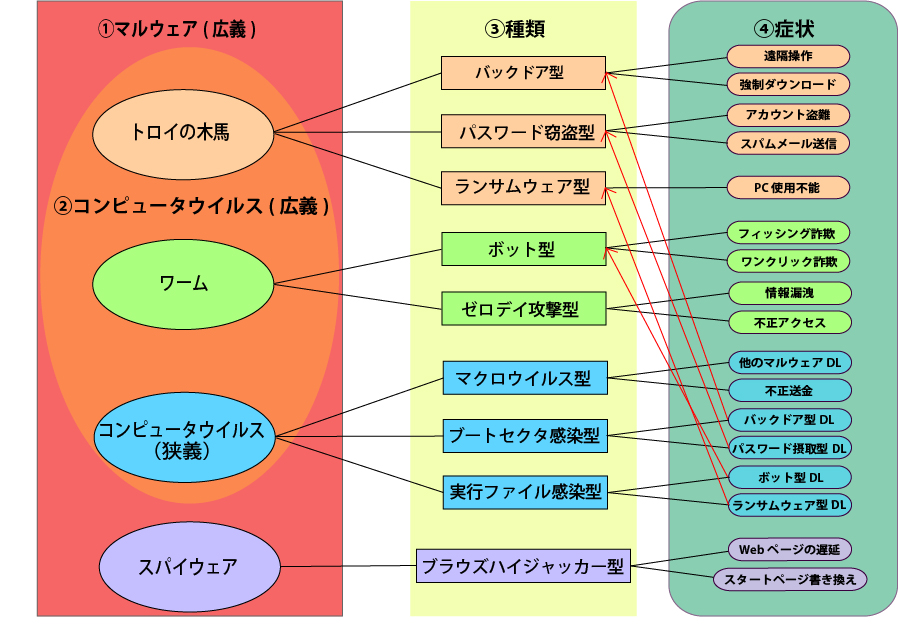

第二章 コンピュータウイルスの種類と感染経路 パソコンの問題を改善

マルウェア感染追跡ソフトウェア Cisco Amp セキュリティ 株式会社日立システムズ

標的型攻撃 マルウェア感染での情報漏洩対策とは 情報漏洩対策ソフトならティエスエスリンク

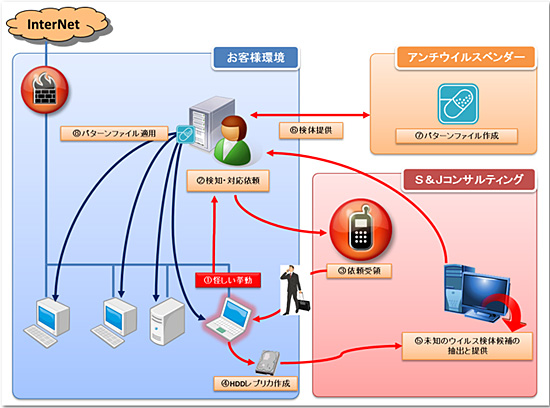

標的型攻撃に使われたマルウェアを数時間で特定 事故対応の支援サービス S Jとセキュアブレインが共同開発 It

Q Tbn And9gcqjs8gcqngvwwgvtbpnmow7jlp2g 1k0cedtkspmf Q5zzcbs 2 Usqp Cau

マルウェアの感染経路 よくあるケースと対策方法

インシデントレスポンス 富士通マーケティング

マルウェアを企業のネットワークから一掃する Cisco Amp シスコアンプ 機能詳細 株式会社セキュアブレイン株式会社セキュアブレイン

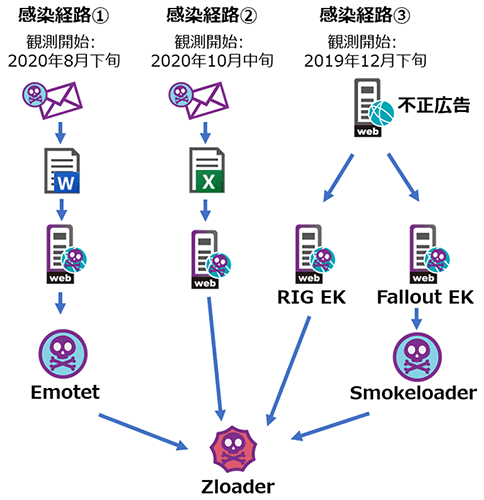

分析レポート Emotetの裏で動くバンキングマルウェア Zloader に注意 セキュリティ対策のラック

マルウェアを企業のネットワークから一掃する Cisco Amp シスコアンプ 機能詳細 株式会社セキュアブレイン株式会社セキュアブレイン

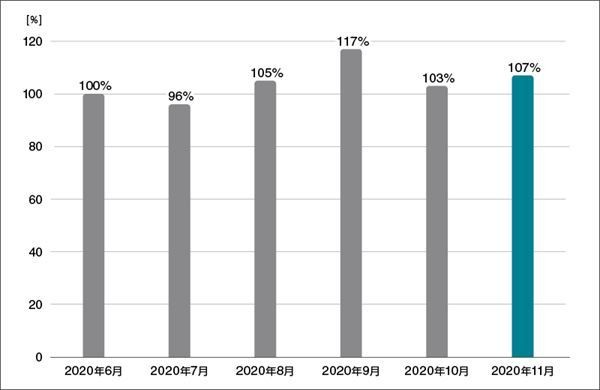

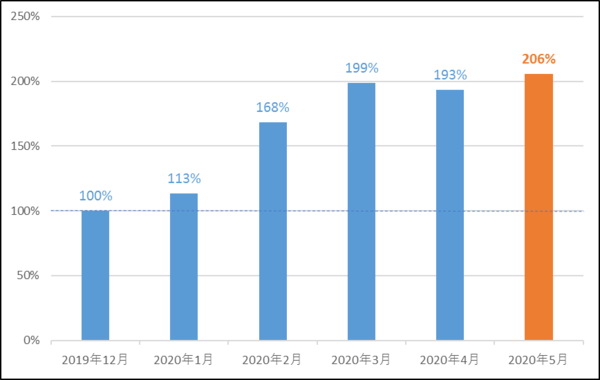

Ascii Jp 年5月の国内マルウェア検出状況公開 直近6カ月で最多に

株式会社セキュアソフト Ips Ddos対策 スパムメール対策 監視運用サービスを提供

マルウェアに感染した 原因究明や被害調査の対応方法を徹底解説

マルウェアに感染する原因と 感染経路別の対策をチェックしよう お役立ちブログ 情報セキュリティ対策に関するお役立ち情報 企業の情報セキュリティ対策 Itシステム運用のjbs jbサービス株式会社 jbサービス株式会社

どんな感染症状がある マルウェアへの対処法や予防法をご紹介 Daiko Plus プラス

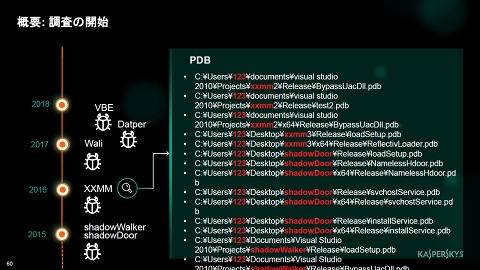

モバイルwi Fiルーターがマルウェアの感染経路になっていた 日本を狙った Xxmm 亜種の特徴的な感染経路 Internet Watch

マルウェア感染の経路 マルウェアの脅威とその対策

ランサムウェア対策は 予防 拡散防止 復旧体制 が肝心 Product Search プロダクトサーチ

ファイルレスマルウェアの脅威 仕組みと感染経路からみる実践的対策

Q Tbn And9gcqanuaz0qct4sw3ep8sidq5gony4qa1fpktsv8v7xmvx Yayq3t Usqp Cau

第12回 サイバー攻撃手法の最新事例 1 ランサムウェアの最新事例 情報漏えい対策ソリューション Necソリューションイノベータ

セキュリティインシデント拡大中のマルウエア Emotet に対する総合的支援サービスを提供 株式会社ブロードバンドセキュリティのプレスリリース

マルウェアとは 感染経路 被害を防ぐ対策 おすすめのソフトを紹介 セキュリティコラム 株式会社網屋

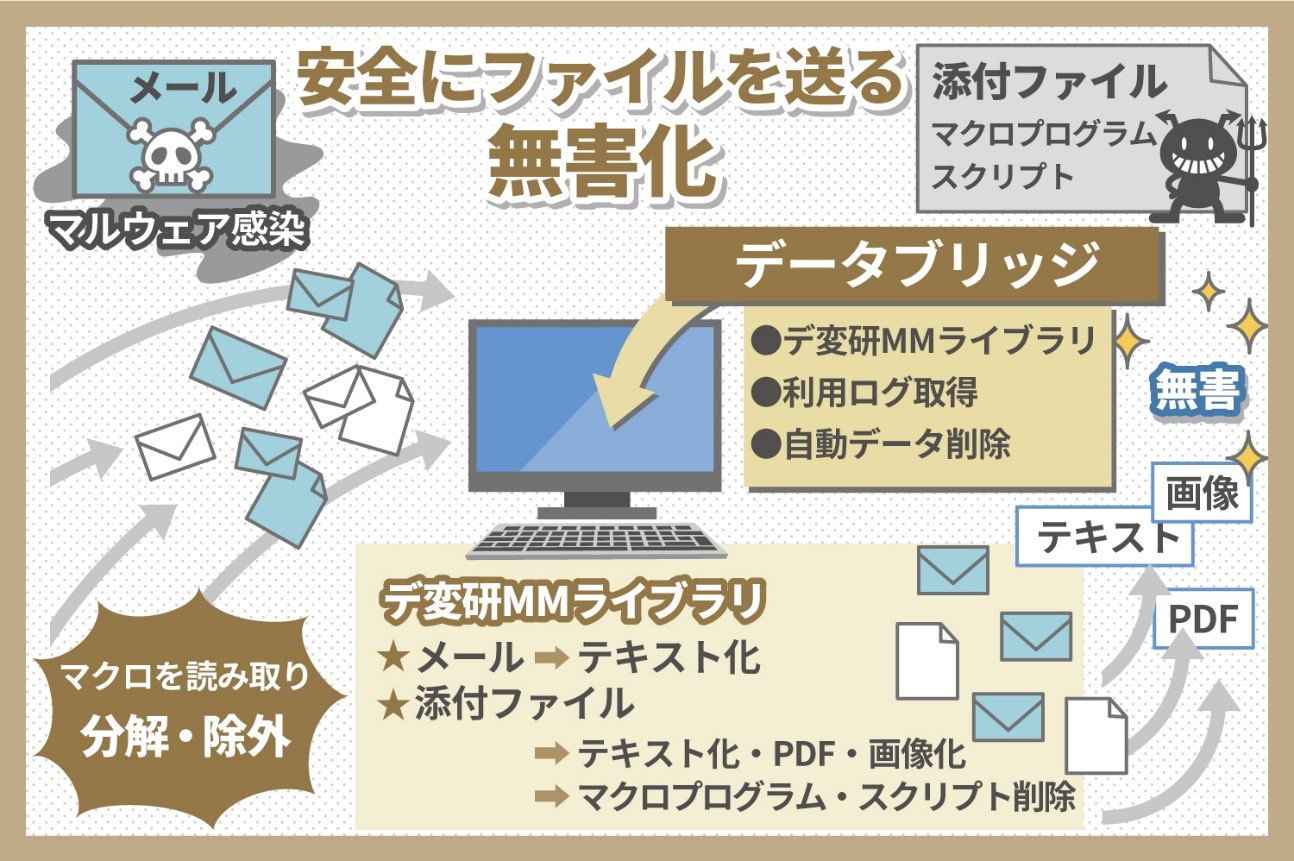

データブリッジblog Ntt Tx

マルウェアの削除方法3選 感染したら慌てず迅速に削除しよう Usen Gate 02 コラムサイト

マルウェアとは 感染経路 被害を防ぐ対策 おすすめのソフトを紹介 セキュリティコラム 株式会社網屋

株式会社セキュアソフト Ips Ddos対策 スパムメール対策 監視運用サービスを提供

マルウェアとは 感染を無料で確認 チェック 駆除する方法をわかりやすく解説

栃木県警察 Tochigi Police

Emotet 概要から対策まで トレンドマイクロ

ワームとは ウイルスとの違い 特徴 感染経路 被害例 対策を解説

マルウェアを阻止 侵入対策をする上で知っておくべき13の感染経路

マルウェアに感染する原因と 感染経路別の対策をチェックしよう お役立ちブログ 情報セキュリティ対策に関するお役立ち情報 企業の情報セキュリティ対策 Itシステム運用のjbs jbサービス株式会社 jbサービス株式会社

マルウェアからコンピューターを守ろう ゆりか先生のセキュリティひとくち講座 Fmvサポート 富士通パソコン

コンピュータウイルス 不正アクセスの届出状況および相談状況 18年第1四半期 1月 3月 Ipa 独立行政法人 情報処理推進機構

国内で相次ぐ不審メールの注意喚起と返信型emotetについてまとめてみた Piyolog

パソコンがウイルスに感染しているサインとは 主な症状や対応方法を徹底解説